A Bilevel Optimization Framework for Adversarial Control of Gas Pipeline Operations

作者: Tejaswini Sanjay Katale, Lu Gao, Yunpeng Zhang, Alaa Senouci

分类: eess.SY, cs.CR

发布日期: 2025-10-02

期刊: Actuators 2025, 14(10), 480

DOI: 10.3390/act14100480

💡 一句话要点

提出基于双层优化的对抗控制框架,用于燃气管道运营中的隐蔽攻击分析。

🎯 匹配领域: 支柱一:机器人控制 (Robot Control)

关键词: 网络安全 网络物理系统 燃气管道 双层优化 虚假数据注入 模型预测控制 扩展卡尔曼滤波

📋 核心要点

- 能源基础设施面临日益增长的网络攻击风险,现有方法难以有效分析和应对隐蔽的虚假数据注入攻击。

- 论文提出一种基于双层优化的对抗控制框架,模拟攻击者与控制器的交互,分析隐蔽攻击对管道运营的影响。

- 通过燃气管道案例研究,验证了该框架能够有效评估隐蔽攻击造成的吞吐量损失,揭示了集成检测和控制策略的重要性。

📝 摘要(中文)

本研究开发了一个基于物理信息的仿真和优化框架,用于分析石油管道网络中的网络物理威胁,能源基础设施面临的网络攻击风险日益增长。该模型集成了网络化水力动力学、基于SCADA的状态估计、模型预测控制(MPC)以及用于隐蔽虚假数据注入(FDI)攻击的双层公式。管道流量和压力动力学在有向图上建模,使用节点压力演化和基于边的Weymouth型关系,包括阀门和压缩机等控制设备。扩展卡尔曼滤波器从部分SCADA遥测数据估计完整的网络状态。控制器通过MPC计算压力安全控制输入,同时考虑执行器约束和预测需求。对抗性操纵被形式化为一个双层优化问题,攻击者扰乱传感器数据以降低吞吐量,同时不被坏数据检测器检测到。这种攻击-控制交互通过Karush-Kuhn-Tucker(KKT)重构求解,从而产生一个易于处理的混合整数二次规划。燃气管道案例研究表明,在攻击下可以隐蔽地减少服务交付。结果表明,无法检测到的攻击会导致持续的吞吐量损失,且瞬时偏差最小。这揭示了网络物理基础设施中集成检测和控制策略的必要性。

🔬 方法详解

问题定义:论文旨在解决燃气管道运营中,攻击者通过隐蔽的虚假数据注入(FDI)攻击,在不被坏数据检测器发现的情况下,降低管道吞吐量的问题。现有方法通常难以模拟这种攻击-控制的复杂交互,无法有效评估攻击对系统性能的影响。

核心思路:论文的核心思路是将攻击者的行为建模为一个优化问题,目标是在不被检测到的前提下最大程度地降低管道吞吐量。同时,管道的控制系统也通过模型预测控制(MPC)进行优化,以应对攻击并维持系统稳定。通过双层优化框架,模拟攻击者和控制器的对抗过程,从而分析攻击的影响。

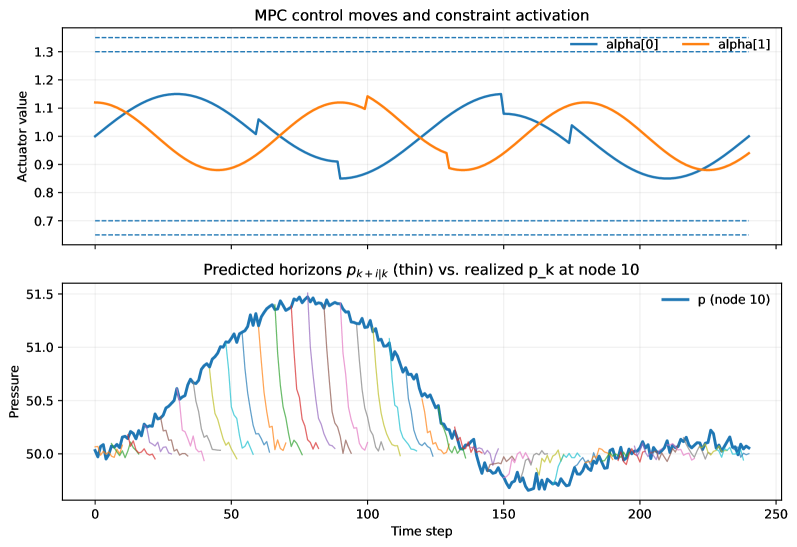

技术框架:该框架包含以下主要模块:1) 管道网络水力动力学建模,使用节点压力演化和基于边的Weymouth型关系描述管道流量和压力动态;2) 基于SCADA数据的扩展卡尔曼滤波器(EKF)状态估计,用于估计完整的网络状态;3) 模型预测控制(MPC),用于计算压力安全控制输入;4) 双层优化模型,上层为攻击者优化问题,下层为控制器优化问题。

关键创新:该论文的关键创新在于将攻击者行为建模为一个优化问题,并与管道控制系统进行集成,形成一个双层优化框架。这种方法能够更真实地模拟攻击-控制的交互过程,从而更准确地评估攻击对系统性能的影响。此外,通过KKT条件将双层优化问题转化为混合整数二次规划(MIQP),使其易于求解。

关键设计:双层优化模型中,上层攻击者目标函数为最小化管道吞吐量,约束条件包括攻击不被坏数据检测器检测到。下层控制器目标函数为维持系统稳定和满足需求,约束条件包括执行器约束和压力约束。通过KKT条件将双层优化问题转化为单层MIQP,利用优化求解器进行求解。

🖼️ 关键图片

📊 实验亮点

实验结果表明,攻击者可以在不被坏数据检测器检测到的情况下,显著降低管道的吞吐量。即使瞬时偏差很小,持续的攻击也会导致严重的吞吐量损失。这表明,仅仅依靠传统的坏数据检测方法不足以防御隐蔽攻击,需要集成检测和控制策略。

🎯 应用场景

该研究成果可应用于能源基础设施的网络安全评估和防御。通过该框架,可以分析不同类型的攻击对管道运营的影响,评估现有安全措施的有效性,并设计更有效的集成检测和控制策略,提高能源基础设施的抗攻击能力,保障能源供应的稳定性和可靠性。

📄 摘要(原文)

Cyberattacks on pipeline operational technology systems pose growing risks to energy infrastructure. This study develops a physics-informed simulation and optimization framework for analyzing cyber-physical threats in petroleum pipeline networks. The model integrates networked hydraulic dynamics, SCADA-based state estimation, model predictive control (MPC), and a bi-level formulation for stealthy false-data injection (FDI) attacks. Pipeline flow and pressure dynamics are modeled on a directed graph using nodal pressure evolution and edge-based Weymouth-type relations, including control-aware equipment such as valves and compressors. An extended Kalman filter estimates the full network state from partial SCADA telemetry. The controller computes pressure-safe control inputs via MPC under actuator constraints and forecasted demands. Adversarial manipulation is formalized as a bi-level optimization problem where an attacker perturbs sensor data to degrade throughput while remaining undetected by bad-data detectors. This attack-control interaction is solved via Karush-Kuhn-Tucker (KKT) reformulation, which results in a tractable mixed-integer quadratic program. Test gas pipeline case studies demonstrate the covert reduction of service delivery under attack. Results show that undetectable attacks can cause sustained throughput loss with minimal instantaneous deviation. This reveals the need for integrated detection and control strategies in cyber-physical infrastructure.