Environmental Rate Manipulation Attacks on Power Grid Security

作者: Yonatan Gizachew Achamyeleh, Yang Xiang, Yun-Ping Hsiao, Yasamin Moghaddas, Mohammad Abdullah Al Faruque

分类: cs.CR, eess.SY

发布日期: 2025-09-29

💡 一句话要点

提出环境速率操控(ERM)硬件木马,针对电力电子设备的环境传感系统安全漏洞

🎯 匹配领域: 支柱一:机器人控制 (Robot Control) 支柱八:物理动画 (Physics-based Animation)

关键词: 硬件木马 电力电子 环境速率操控 电网安全 传感器安全

📋 核心要点

- 传统硬件木马依赖固定阈值触发,易被检测,无法有效威胁电力电子设备。

- 提出环境速率操控(ERM)木马,通过监测环境参数变化率触发,隐蔽性更强。

- 实验证明ERM可导致太阳能逆变器驱动芯片失效,并可能引发电网级联不稳定。

📝 摘要(中文)

日益复杂的全球供应链使得硬件木马成为基于传感器的电力电子设备中的重大威胁。传统的木马设计依赖于数字触发器或固定的阈值条件,这些触发器或条件可以在标准测试中被检测到。与此相反,我们提出了一种新颖的木马触发机制,即环境速率操控(ERM),它通过监测环境参数的变化率而不是它们的绝对值来激活。这种方法允许木马在正常条件下保持不活动状态,并逃避冗余和传感器融合防御。我们实现了一个紧凑的14~$μ$m$^2$电路,该电路测量标准传感器前端中的电容器充电速率,并在诱发快速变化时中断逆变器脉冲宽度调制PWM信号。在商用德州仪器太阳能逆变器上的实验表明,ERM可以触发灾难性的驱动芯片故障。此外,ETAP仿真表明,单个受损的100~kW逆变器可能引发级联电网不稳定。该攻击的重要性超越了单个传感器,扩展到电力电子设备中常见的整个环境传感系统类别,展示了硬件安全的基本挑战。

🔬 方法详解

问题定义:论文旨在解决电力电子设备中硬件木马难以检测的问题。现有硬件木马通常依赖于数字触发器或固定的阈值条件,这些条件在标准测试中容易被发现,因此无法有效威胁电力系统的安全稳定运行。特别是,随着全球供应链的日益复杂,恶意硬件可能被植入到电力电子设备的传感器中,从而对电网安全构成潜在威胁。

核心思路:论文的核心思路是提出一种新型的硬件木马触发机制,即环境速率操控(ERM)。ERM不依赖于环境参数的绝对值,而是监测环境参数的变化率。这种方法使得木马在正常工作条件下保持休眠状态,难以被传统的检测方法发现,从而提高了木马的隐蔽性和攻击成功率。

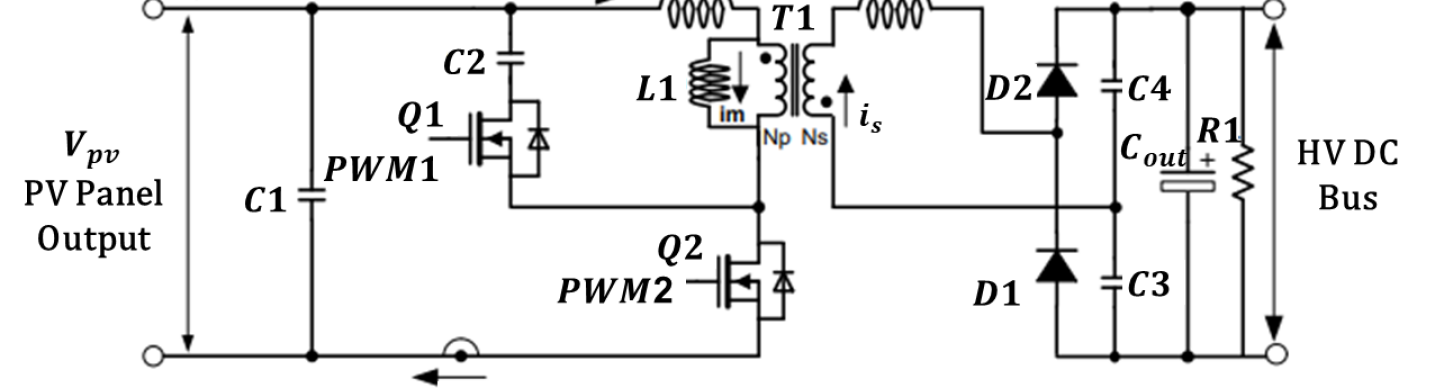

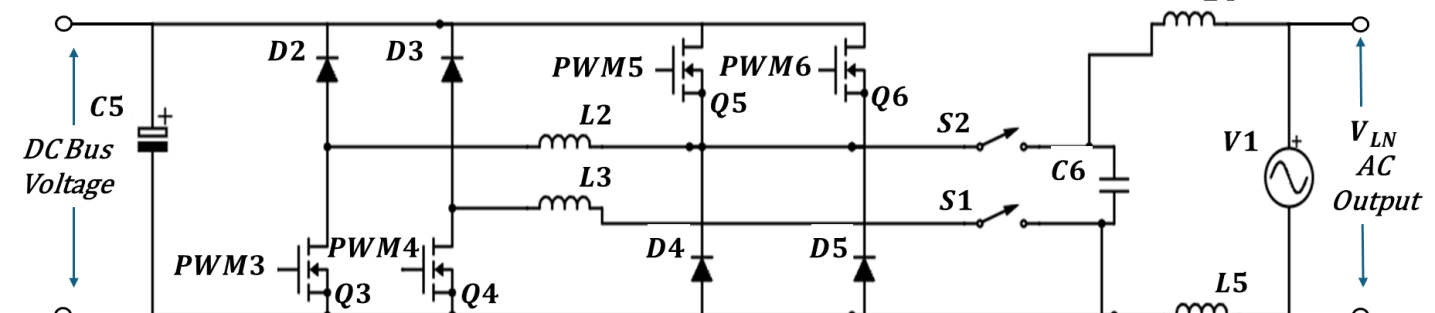

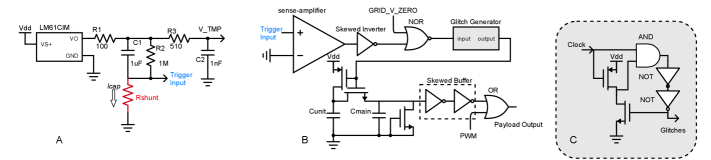

技术框架:ERM攻击的整体框架包括以下几个主要模块:1) 环境参数监测模块:该模块负责监测环境参数的变化率,例如电容器的充电速率。2) 触发器模块:当环境参数的变化率超过预设的阈值时,触发器模块被激活。3) 攻击执行模块:触发器激活后,攻击执行模块开始执行恶意操作,例如中断逆变器的脉冲宽度调制(PWM)信号。

关键创新:ERM的关键创新在于其触发机制。与传统的基于绝对值的触发机制不同,ERM基于环境参数的变化率进行触发。这种方法使得木马能够逃避冗余和传感器融合等防御机制,因为这些防御机制通常关注的是绝对值的异常,而忽略了变化率的异常。此外,ERM的设计紧凑,易于集成到现有的传感器前端中。

关键设计:论文实现了一个紧凑的14~$μ$m$^2$电路来测量电容器的充电速率。该电路被集成到标准的传感器前端中。当电容器的充电速率超过预设的阈值时,该电路会中断逆变器的PWM信号,从而导致逆变器工作异常。论文还通过ETAP仿真来评估ERM攻击对电网稳定性的影响。仿真的结果表明,单个受损的100~kW逆变器可能引发级联电网不稳定。

🖼️ 关键图片

📊 实验亮点

实验结果表明,ERM木马可以成功触发商用德州仪器太阳能逆变器的驱动芯片故障。ETAP仿真结果表明,单个受损的100kW逆变器可能引发电网级联不稳定。该研究验证了ERM攻击的有效性和潜在危害,并强调了环境速率监测在硬件安全中的重要性。

🎯 应用场景

该研究成果可应用于电力电子设备安全检测、硬件安全防护等领域。通过分析环境参数变化率,可以更有效地检测和防御硬件木马攻击,提升电力系统的安全性与可靠性。此外,该研究思路也可推广到其他环境传感系统,例如智能楼宇、工业控制系统等,具有广泛的应用前景。

📄 摘要(原文)

The growing complexity of global supply chains has made hardware Trojans a significant threat in sensor-based power electronics. Traditional Trojan designs depend on digital triggers or fixed threshold conditions that can be detected during standard testing. In contrast, we introduce Environmental Rate Manipulation (ERM), a novel Trojan triggering mechanism that activates by monitoring the rate of change in environmental parameters rather than their absolute values. This approach allows the Trojan to remain inactive under normal conditions and evade redundancy and sensor-fusion defenses. We implement a compact 14~$μ$m$^2$ circuit that measures capacitor charging rates in standard sensor front-ends and disrupts inverter pulse-width modulation PWM signals when a rapid change is induced. Experiments on a commercial Texas Instruments solar inverter demonstrate that ERM can trigger catastrophic driver chip failure. Furthermore, ETAP simulations indicate that a single compromised 100~kW inverter may initiate cascading grid instabilities. The attack's significance extends beyond individual sensors to entire classes of environmental sensing systems common in power electronics, demonstrating fundamental challenges for hardware security.