Survey of Load-Altering Attacks Against Power Grids: Attack Impact, Detection and Mitigation

作者: Sajjad Maleki, Shijie Pan, Subhash Lakshminarayana, Charalambos Konstantinou

分类: eess.SY

发布日期: 2024-10-29 (更新: 2025-04-16)

💡 一句话要点

综述负载篡改攻击对电力系统的影响、检测与防御方法

🎯 匹配领域: 支柱四:生成式动作 (Generative Motion)

关键词: 负载篡改攻击 电力系统安全 物联网安全 电网稳定性 攻击检测 攻击防御 威胁建模

📋 核心要点

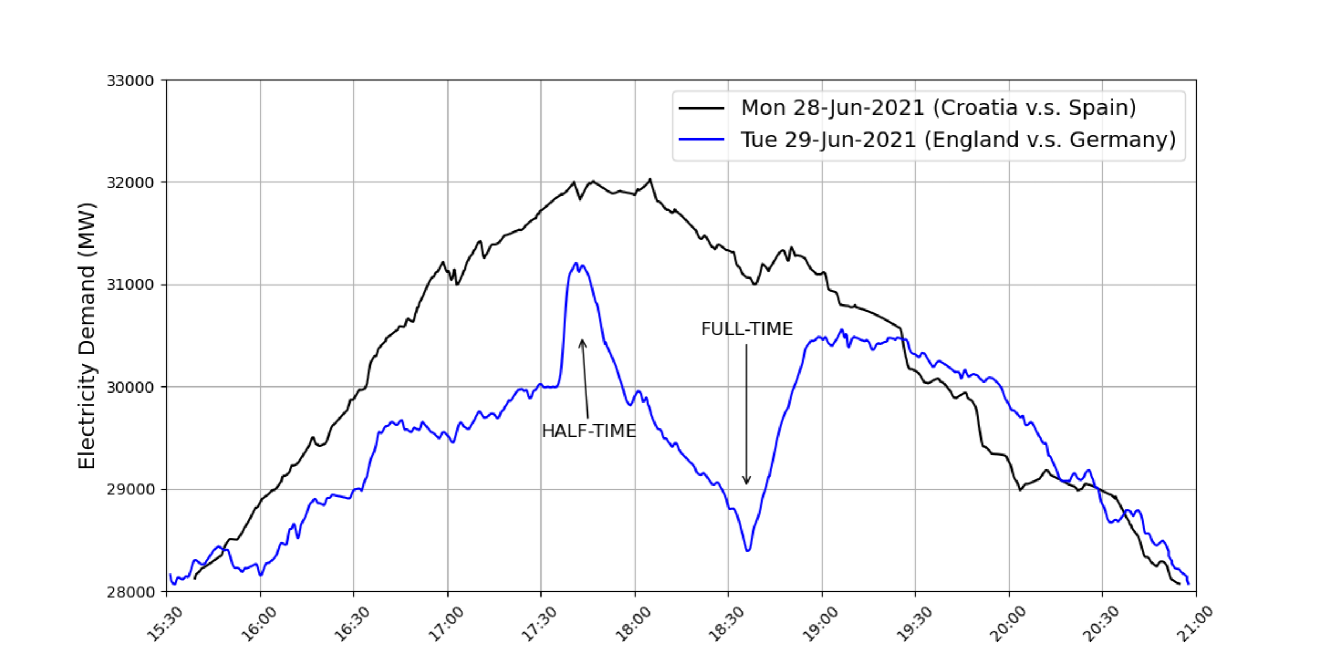

- 电力系统中物联网设备激增,但针对高功率负载的负载篡改攻击(LAAs)威胁电网稳定和电力市场。

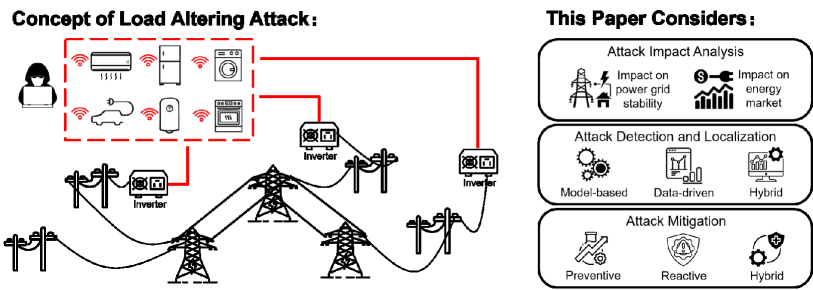

- 本文综述了LAAs的威胁模型、对电网和电力市场的影响,以及检测、定位和缓解技术。

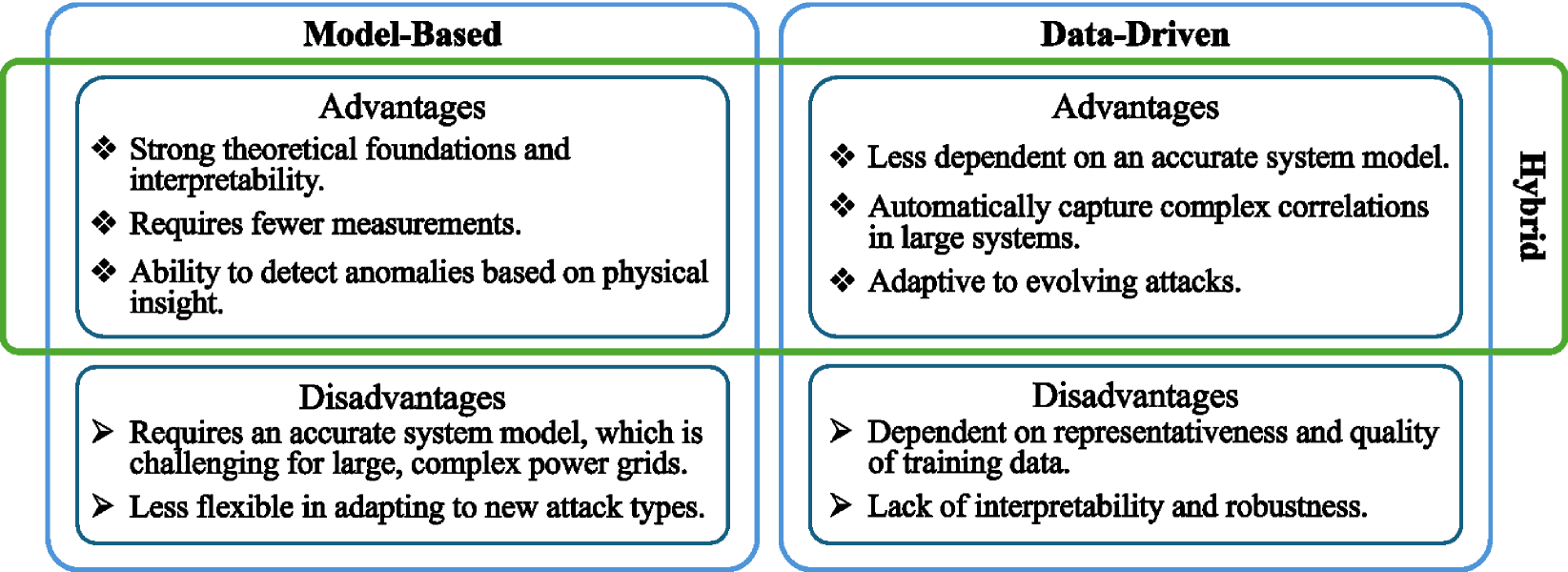

- 分析了基于模型、数据驱动以及混合的检测方法,并考察了预防性和反应性缓解措施的应用。

📝 摘要(中文)

随着物联网设备在电力系统中日益普及,网络安全问题日益突出。特别是,针对高功率物联网可控负载设备的负载篡改攻击(LAAs)对电网稳定性和电力市场构成了严重威胁。本文全面回顾了LAAs,重点介绍了威胁模型,分析了其对输配电网络和电力市场动态的影响。我们还回顾了基于模型或数据驱动的LAAs检测和定位方案,以及结合两者优势的混合方法。此外,还研究了缓解技术,重点关注旨在阻止攻击执行的预防措施,以及旨在优化对正在进行的攻击的响应的反应方法。我们研究了每项研究的应用,并强调了未来研究的潜在方向。

🔬 方法详解

问题定义:论文旨在全面分析和总结针对电力系统中物联网设备的负载篡改攻击(LAAs)所带来的威胁。现有方法在检测和防御此类攻击方面存在不足,例如模型依赖性强、数据需求量大、实时性不足等,难以有效应对日益复杂的攻击手段。

核心思路:论文的核心思路是通过系统性地梳理LAAs的攻击方式、影响范围、检测方法和防御策略,为研究人员和电力系统从业者提供一个全面的参考框架。通过对比不同方法的优缺点,为未来研究方向提供指导。

技术框架:论文的整体框架包括以下几个主要部分:1) LAAs的威胁模型分析,包括攻击目标、攻击手段和攻击后果;2) LAAs对输配电网络和电力市场的影响分析,包括对电网稳定性和经济效益的影响;3) LAAs的检测和定位方法综述,包括基于模型的方法、基于数据驱动的方法和混合方法;4) LAAs的缓解技术综述,包括预防性措施和反应性措施。

关键创新:论文的关键创新在于其全面性和系统性。它不仅涵盖了LAAs的各个方面,还对不同方法进行了深入的比较和分析,指出了未来研究的潜在方向。此外,论文还强调了混合方法在LAAs检测和防御中的优势,为未来的研究提供了新的思路。

关键设计:论文本身是一个综述,因此没有具体的参数设置、损失函数或网络结构等技术细节。其关键在于对现有文献的分类、整理和分析,以及对未来研究方向的展望。

🖼️ 关键图片

📊 实验亮点

该综述全面分析了负载篡改攻击对电力系统的影响,并详细对比了各种检测和防御方法的优缺点。它强调了混合方法在提高检测准确性和防御有效性方面的潜力,并指出了未来研究的几个关键方向,例如开发更具鲁棒性和自适应性的检测算法,以及研究更有效的预防性措施。

🎯 应用场景

该研究成果可应用于电力系统安全评估、风险管理和防御体系建设。通过深入理解LAAs的威胁和影响,电力公司可以更好地制定安全策略,部署检测和防御系统,提高电网的抗攻击能力,保障电力供应的可靠性和稳定性。此外,该研究还可以为电力市场监管提供参考,防止恶意攻击扰乱市场秩序。

📄 摘要(原文)

The growing penetration of IoT devices in power grids despite its benefits, raises cybersecurity concerns. In particular, load-altering attacks (LAAs) targeting high-wattage IoT-controllable load devices pose serious risks to grid stability and disrupt electricity markets. This paper provides a comprehensive review of LAAs, highlighting the threat model, analyzing their impact on transmission and distribution networks, and the electricity market dynamics. We also review the detection and localization schemes for LAAs that employ either model-based or data-driven approaches, with some hybrid methods combining the strengths of both. Additionally, mitigation techniques are examined, focusing on both preventive measures, designed to thwart attack execution, and reactive methods, which aim to optimize responses to ongoing attacks. We look into the application of each study and highlight potential streams for future research.