Encrypted system identification as-a-service via reliable encrypted matrix inversion

作者: Janis Adamek, Philipp Binfet, Nils Schlüter, Moritz Schulze Darup

分类: cs.CR, eess.SY

发布日期: 2024-10-27

💡 一句话要点

提出一种可靠的加密矩阵求逆方法,实现加密系统辨识即服务

🎯 匹配领域: 支柱五:交互与反应 (Interaction & Reaction)

关键词: 同态加密 系统辨识 加密计算 矩阵求逆 迭代算法

📋 核心要点

- 现有加密计算方法在处理比较、超越函数和迭代算法时面临挑战,限制了其在复杂系统辨识中的应用。

- 论文提出一种基于迭代算法的加密矩阵求逆方法,能够在保护数据隐私的同时,可靠地解决最小二乘问题。

- 实验结果表明,该方法在三个流行的系统辨识任务中有效,验证了其在加密系统辨识服务中的可行性。

📝 摘要(中文)

加密计算为众多应用领域开辟了充满希望的途径,包括机器学习、医疗保健、金融和控制。特别是算术同态加密,非常适合基于云计算的计算服务。然而,计算本质上仅限于多项式电路,而比较、超越函数和迭代算法的实现非常困难。在此背景下,本文提出了一种加密系统辨识服务,该服务通过可靠的加密最小二乘问题求解来实现。更准确地说,我们设计了一种用于矩阵求逆的迭代算法,并提出了可靠的初始化以及对所实现精度的验证,而不会损害所提供的 I/O 数据的隐私。通过三个流行的辨识任务说明了该方法的有效性。

🔬 方法详解

问题定义:论文旨在解决在保护输入输出数据隐私的前提下,如何进行系统辨识的问题。传统的系统辨识方法通常需要在明文数据上进行计算,这使得数据容易受到攻击。现有的同态加密方法虽然可以进行加密计算,但在处理复杂的迭代算法(如矩阵求逆)时效率较低,且难以保证计算的可靠性。

核心思路:论文的核心思路是设计一种基于迭代算法的加密矩阵求逆方法,该方法能够在加密域中进行计算,同时提供可靠的初始化和精度验证机制。通过迭代的方式逐步逼近矩阵的逆,并使用证书来验证计算的精度,从而保证了计算的可靠性,同时保护了数据的隐私。

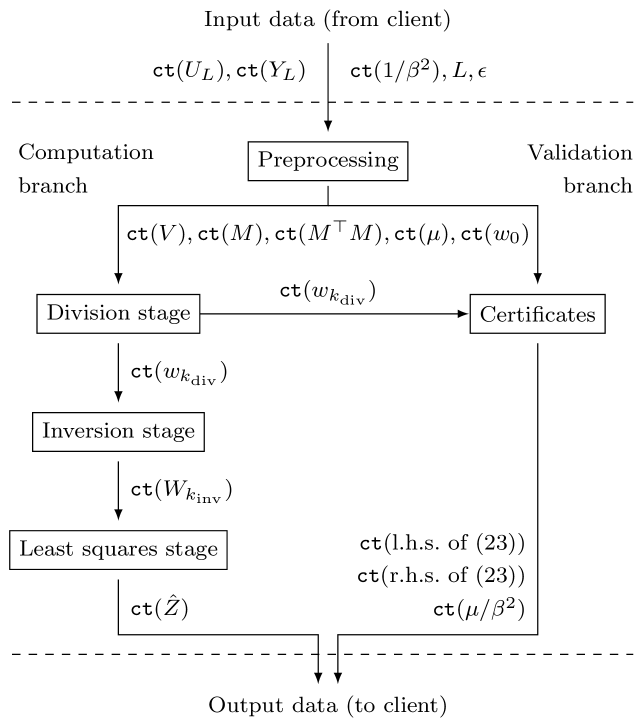

技术框架:该加密系统辨识服务主要包含以下几个阶段:1) 数据加密:使用同态加密算法对输入输出数据进行加密。2) 加密矩阵求逆:使用提出的迭代算法在加密域中计算矩阵的逆。3) 精度验证:使用证书验证计算结果的精度。4) 系统辨识:使用加密的矩阵逆进行系统辨识。5) 结果解密:对辨识结果进行解密,得到明文结果。

关键创新:论文最重要的技术创新点在于提出了一种可靠的加密矩阵求逆迭代算法,该算法能够在保护数据隐私的同时,保证计算的精度和可靠性。与现有的加密计算方法相比,该方法更适合处理复杂的迭代算法,并且提供了精度验证机制,从而提高了计算的可靠性。

关键设计:论文的关键设计包括:1) 迭代算法的设计:选择合适的迭代算法,并对其进行优化,以提高计算效率和精度。2) 初始化方法的设计:设计可靠的初始化方法,以保证迭代算法的收敛性。3) 证书的设计:设计合适的证书,用于验证计算结果的精度。4) 同态加密方案的选择:选择合适的同态加密方案,以满足计算需求和安全需求。

🖼️ 关键图片

📊 实验亮点

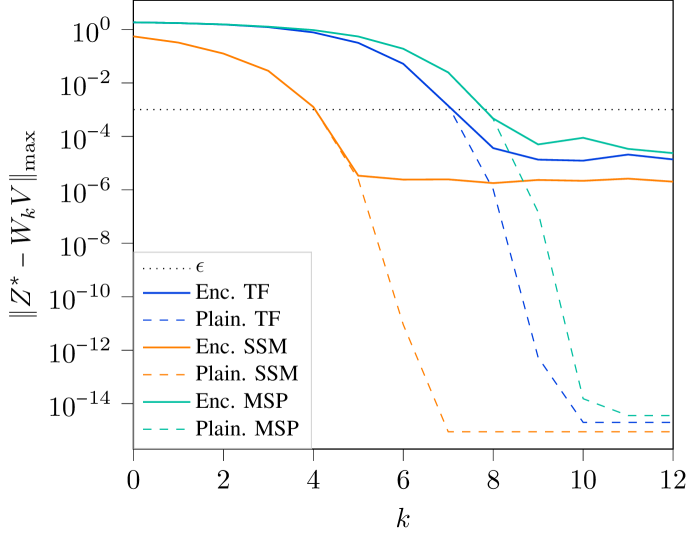

论文通过三个流行的系统辨识任务验证了该方法的有效性。具体来说,该方法能够在保护数据隐私的前提下,实现与明文计算相当的辨识精度。此外,论文还提供了精度验证机制,确保了计算结果的可靠性。实验结果表明,该方法在实际应用中具有良好的性能和可靠性。

🎯 应用场景

该研究成果可应用于需要保护数据隐私的系统辨识场景,例如:工业控制、金融建模、医疗诊断等。通过加密系统辨识即服务,用户可以在不泄露敏感数据的前提下,利用云平台的计算资源进行系统建模和分析,具有重要的实际应用价值和广阔的应用前景。未来,该技术有望推动加密计算在更多领域的应用。

📄 摘要(原文)

Encrypted computation opens up promising avenues across a plethora of application domains, including machine learning, health-care, finance, and control. Arithmetic homomorphic encryption, in particular, is a natural fit for cloud-based computational services. However, computations are essentially limited to polynomial circuits, while comparisons, transcendental functions, and iterative algorithms are notoriously hard to realize. Against this background, the paper presents an encrypted system identification service enabled by a reliable encrypted solution to least squares problems. More precisely, we devise an iterative algorithm for matrix inversion and present reliable initializations as well as certificates for the achieved accuracy without compromising the privacy of provided I/O-data. The effectiveness of the approach is illustrated with three popular identification tasks.