Perfectly Undetectable False Data Injection Attacks on Encrypted Bilateral Teleoperation System based on Dynamic Symmetry and Malleability

作者: Hyukbin Kwon, Hiroaki Kawase, Heriberto Andres Nieves-Vazquez, Kiminaro Kogiso, Jun Ueda

分类: cs.RO, eess.SY

发布日期: 2024-09-19

备注: 7 pages, 9 figures

💡 一句话要点

针对加密双边遥操作系统的完美不可检测虚假数据注入攻击研究

🎯 匹配领域: 支柱一:机器人控制 (Robot Control)

关键词: 双边遥操作 虚假数据注入攻击 网络安全 李群理论 不可检测攻击

📋 核心要点

- 双边遥操作系统面临网络安全威胁,尤其是在通信链路中,攻击者可能篡改数据而不被察觉。

- 论文利用李群理论,推导出攻击者在不被察觉的情况下修改从端机械臂运动的数学条件。

- 通过连接美国和日本机器人的遥操作系统实验,验证了理论结果,揭示了现有系统的安全漏洞。

📝 摘要(中文)

本文研究了双边遥操作系统对完美不可检测的虚假数据注入攻击(FDIAs)的脆弱性。遥操作是机器人技术的主要应用之一,它涉及由人操作的主端机械臂和位于远程站点的从端机械臂,两者通过通信信道连接。虽然这种设置能够在具有挑战性的环境中进行操作,但也引入了网络安全风险,尤其是在通信链路中。本文重点关注一种特定类型的网络攻击:完美不可检测的FDIAs,攻击者可以在不留下任何可检测痕迹的情况下更改信号。与之前在线性和一阶非线性系统上的研究相比,本文研究了具有二阶非线性机械臂动力学的双边遥操作系统。本文推导了基于李群理论的数学条件,这些条件使得这种攻击成为可能,证明了攻击者如何在操作员通过主端设备感知到正常操作的同时修改从端机械臂的运动。这种漏洞挑战了基于可观察变化的传统检测方法,并强调了遥操作系统中对高级安全措施的需求。为了验证理论结果,本文展示了使用连接美国和日本机器人的遥操作系统的实验。

🔬 方法详解

问题定义:论文旨在解决双边遥操作系统中,攻击者如何实施完美不可检测的虚假数据注入攻击(FDIAs)的问题。现有的检测方法主要依赖于检测可观察的变化,但对于精心设计的攻击,这些方法可能失效。特别是在具有二阶非线性动力学的遥操作系统中,攻击的复杂性更高,更难检测。

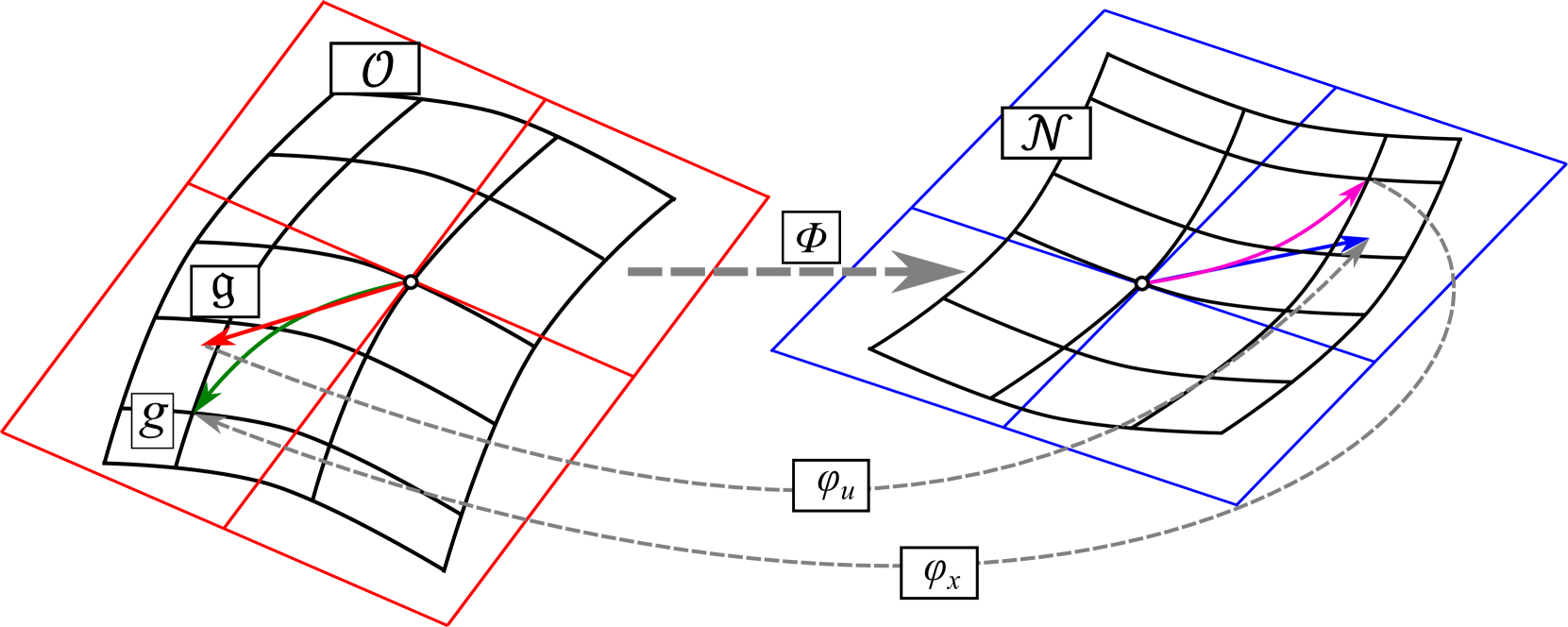

核心思路:论文的核心思路是利用李群理论,找到一种攻击策略,使得攻击后的系统状态仍然满足系统的动力学方程,从而使攻击行为在操作员看来与正常操作无异。这种攻击利用了系统的对称性和可延展性,使得攻击信号能够被“隐藏”在正常的控制信号中。

技术框架:论文的技术框架主要包括以下几个步骤:首先,建立双边遥操作系统的动力学模型,包括主端和从端机械臂的动力学方程以及通信信道的模型。然后,利用李群理论分析系统的对称性和可延展性,推导出能够实施完美不可检测FDIAs的数学条件。最后,设计具体的攻击信号,并将其注入到从端机械臂的控制信号中。

关键创新:论文最重要的技术创新点在于,它首次将李群理论应用于分析双边遥操作系统的安全漏洞,并推导出了能够实施完美不可检测FDIAs的数学条件。与现有方法相比,该方法能够更深入地理解系统的安全特性,并找到更有效的攻击策略。

关键设计:论文的关键设计包括:1) 基于李群理论的攻击条件推导,确保攻击后的系统状态仍然满足动力学方程;2) 攻击信号的设计,需要满足一定的数学条件,才能保证攻击的不可检测性;3) 实验验证,通过实际的遥操作系统验证攻击的有效性。

🖼️ 关键图片

📊 实验亮点

论文通过实验验证了理论分析的有效性。实验结果表明,攻击者可以在不被操作员察觉的情况下,显著改变从端机械臂的运动轨迹。具体而言,攻击者能够使从端机械臂执行与操作员意图完全不同的任务,而操作员在主端设备上感知到的操作仍然是正常的。这种攻击的成功率非常高,表明现有遥操作系统的安全防护能力存在严重不足。

🎯 应用场景

该研究成果可应用于各种需要远程操作的场景,例如深海探测、太空探索、危险环境处理和远程医疗手术等。通过提高遥操作系统的安全性,可以避免因网络攻击导致的操作失误或设备损坏,保障操作人员的安全,并提高任务的成功率。未来的研究可以集中在开发更有效的防御机制,以应对此类攻击。

📄 摘要(原文)

This paper investigates the vulnerability of bilateral teleoperation systems to perfectly undetectable False Data Injection Attacks (FDIAs). Teleoperation, one of the major applications in robotics, involves a leader manipulator operated by a human and a follower manipulator at a remote site, connected via a communication channel. While this setup enables operation in challenging environments, it also introduces cybersecurity risks, particularly in the communication link. The paper focuses on a specific class of cyberattacks: perfectly undetectable FDIAs, where attackers alter signals without leaving detectable traces at all. Compared to previous research on linear and first-order nonlinear systems, this paper examines bilateral teleoperation systems with second-order nonlinear manipulator dynamics. The paper derives mathematical conditions based on Lie Group theory that enable such attacks, demonstrating how an attacker can modify the follower manipulator's motion while the operator perceives normal operation through the leader device. This vulnerability challenges conventional detection methods based on observable changes and highlights the need for advanced security measures in teleoperation systems. To validate the theoretical results, the paper presents experimental demonstrations using a teleoperation system connecting robots in the US and Japan.