Evasion of IoT Malware Detection via Dummy Code Injection

作者: Sahar Zargarzadeh, Mohammad Islam

分类: cs.CR, cs.LG

发布日期: 2026-02-09

💡 一句话要点

通过注入伪代码规避物联网恶意软件的功耗侧信道检测

🎯 匹配领域: 支柱一:机器人控制 (Robot Control)

关键词: 物联网安全 恶意软件检测 功耗侧信道分析 对抗攻击 伪代码注入

📋 核心要点

- 物联网设备面临Mirai等恶意软件威胁,现有功耗侧信道检测技术的抗攻击能力有待研究。

- 通过在Mirai扫描阶段注入特定结构的伪代码,扰乱功耗特征,实现对AI/ML异常检测的规避。

- 实验表明,该对抗方法在多种侧信道分析模型上实现了平均75.2%的攻击成功率。

📝 摘要(中文)

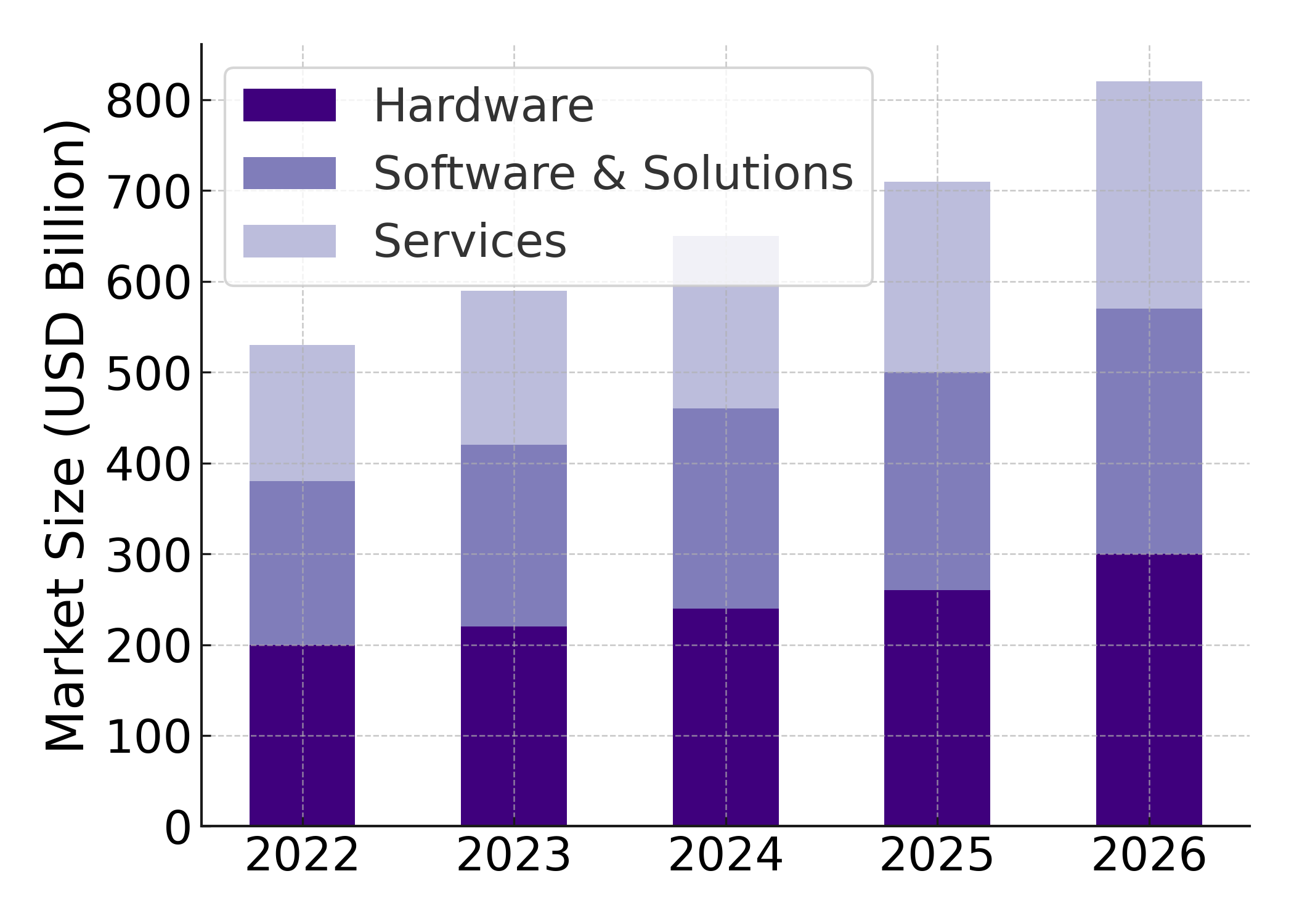

物联网通过连接全球数十亿设备彻底改变了连接性。然而,这种快速扩张也带来了严重的安全漏洞,使物联网设备成为恶意软件(如Mirai僵尸网络)的诱人目标。功耗侧信道分析最近已成为一种有前景的技术,用于基于设备功耗模式检测恶意软件活动。然而,这种检测系统在对抗性操纵下的弹性仍未得到充分探索。本文提出了一种针对基于功耗侧信道分析的恶意软件检测的新型对抗策略。通过将结构化的伪代码注入到Mirai僵尸网络的扫描阶段,我们动态地扰乱功耗特征,以规避基于AI/ML的异常检测,而不会中断核心功能。我们的方法系统地分析了隐蔽性、执行开销和规避有效性之间的权衡,针对多个最先进的侧信道分析模型,使用从不同制造商的智能手机收集的自定义数据集。实验结果表明,我们的对抗性修改平均实现了75.2%的攻击成功率,揭示了基于功耗的入侵检测框架中的实际漏洞。

🔬 方法详解

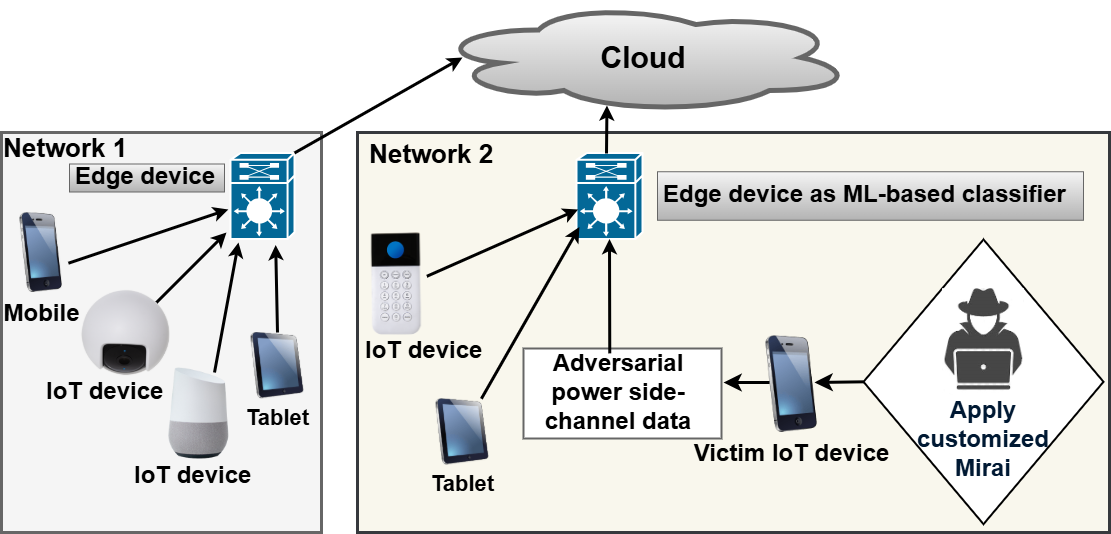

问题定义:论文旨在解决物联网恶意软件检测中,基于功耗侧信道分析的检测方法容易受到对抗性攻击的问题。现有的功耗侧信道检测方法,虽然在检测恶意软件方面表现出一定的有效性,但缺乏对抗恶意攻击的鲁棒性,攻击者可以通过操纵恶意软件的行为来改变其功耗特征,从而逃避检测。

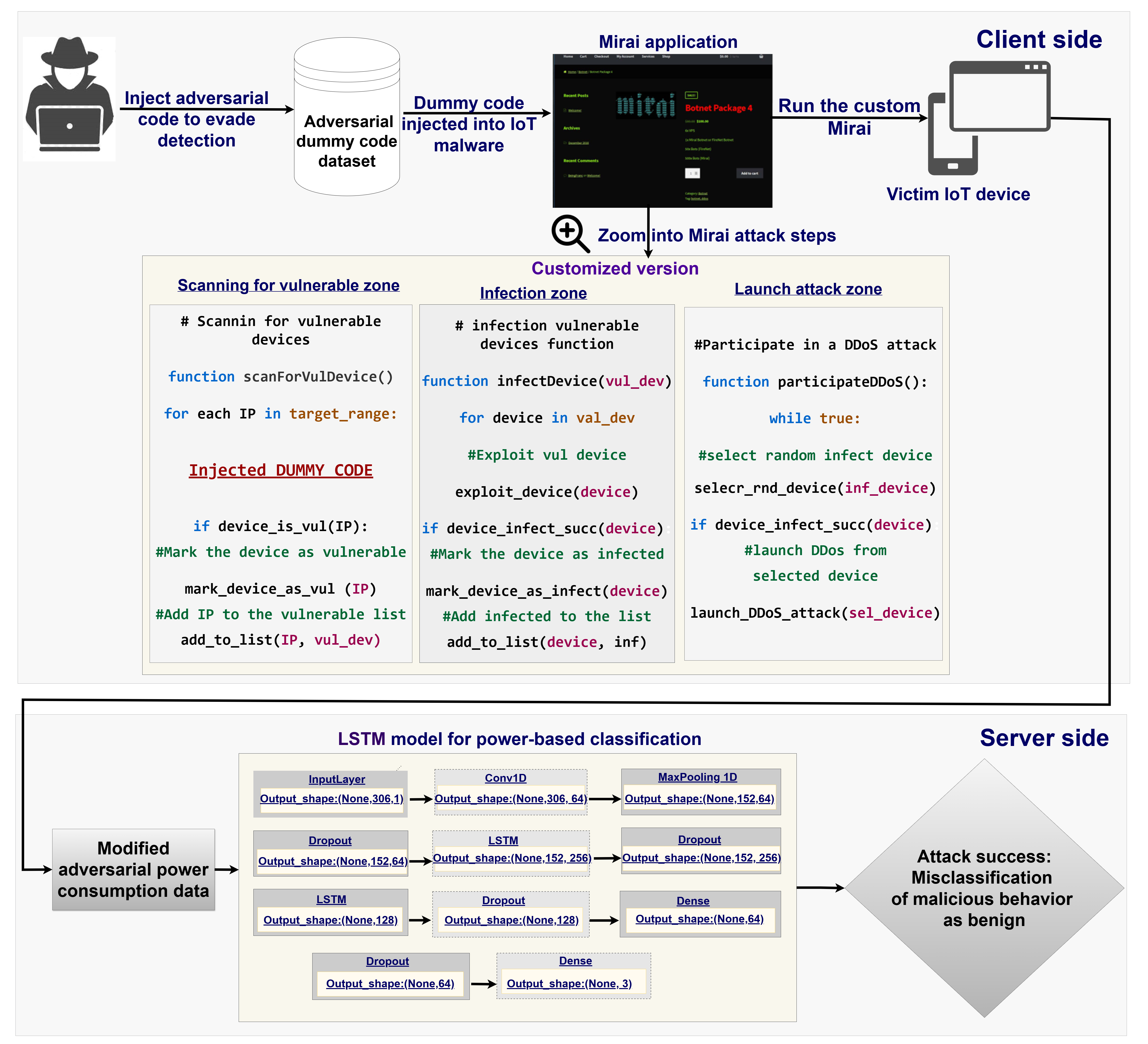

核心思路:论文的核心思路是通过在恶意软件的关键阶段(Mirai的扫描阶段)注入精心设计的伪代码,来扰乱恶意软件的功耗特征,使其偏离正常行为的功耗模式,从而欺骗基于AI/ML的异常检测模型。这种方法旨在在不影响恶意软件核心功能的前提下,使其在功耗层面上看起来“正常”。

技术框架:该对抗攻击框架主要包含以下几个阶段:1) 分析Mirai僵尸网络扫描阶段的代码;2) 设计并生成结构化的伪代码,该伪代码的目的是扰乱功耗特征;3) 将伪代码注入到Mirai的扫描阶段;4) 评估注入伪代码后的Mirai在功耗侧信道检测系统中的规避效果。整个流程旨在通过动态改变功耗特征,使得恶意软件能够绕过检测。

关键创新:该论文的关键创新在于提出了一种针对功耗侧信道检测的对抗攻击方法,通过注入结构化的伪代码来扰乱功耗特征,而不是直接修改恶意软件的核心功能。这种方法具有较强的隐蔽性,能够在不影响恶意软件行为的前提下,有效地规避检测。此外,论文还系统地分析了隐蔽性、执行开销和规避有效性之间的权衡。

关键设计:伪代码的设计需要考虑多个因素,包括伪代码的结构、长度、执行频率等。论文通过实验分析了不同伪代码设计对功耗特征的影响,并选择了一种能够有效扰乱功耗特征,同时对恶意软件性能影响较小的设计。此外,论文还使用了从不同制造商的智能手机收集的自定义数据集,以评估该对抗攻击方法在不同设备上的有效性。

🖼️ 关键图片

📊 实验亮点

实验结果表明,通过注入结构化的伪代码,该对抗攻击方法在多种最先进的侧信道分析模型上实现了平均75.2%的攻击成功率。这意味着,现有的基于功耗侧信道分析的恶意软件检测系统存在实际漏洞,容易受到对抗性攻击。该研究结果强调了在设计物联网安全检测系统时,需要充分考虑对抗性攻击的威胁,并采取相应的防御措施。

🎯 应用场景

该研究成果可应用于物联网安全领域,帮助评估和提升现有功耗侧信道恶意软件检测系统的鲁棒性。通过了解攻击者如何利用伪代码注入等手段规避检测,可以设计更具弹性的检测机制,例如结合多种检测手段、优化AI/ML模型的训练数据等,从而提高物联网设备的安全防护能力。未来的研究可以探索更复杂的对抗攻击策略,以及相应的防御方法。

📄 摘要(原文)

The Internet of Things (IoT) has revolutionized connectivity by linking billions of devices worldwide. However, this rapid expansion has also introduced severe security vulnerabilities, making IoT devices attractive targets for malware such as the Mirai botnet. Power side-channel analysis has recently emerged as a promising technique for detecting malware activity based on device power consumption patterns. However, the resilience of such detection systems under adversarial manipulation remains underexplored. This work presents a novel adversarial strategy against power side-channel-based malware detection. By injecting structured dummy code into the scanning phase of the Mirai botnet, we dynamically perturb power signatures to evade AI/ML-based anomaly detection without disrupting core functionality. Our approach systematically analyzes the trade-offs between stealthiness, execution overhead, and evasion effectiveness across multiple state-of-the-art models for side-channel analysis, using a custom dataset collected from smartphones of diverse manufacturers. Experimental results show that our adversarial modifications achieve an average attack success rate of 75.2\%, revealing practical vulnerabilities in power-based intrusion detection frameworks.