Uncovering and Understanding FPR Manipulation Attack in Industrial IoT Networks

作者: Mohammad Shamim Ahsan, Peng Liu

分类: cs.CR, cs.LG

发布日期: 2026-01-20

💡 一句话要点

揭示并理解工业物联网网络中基于MQTT协议的FPR操纵攻击

🎯 匹配领域: 支柱一:机器人控制 (Robot Control)

关键词: 工业物联网安全 网络入侵检测 对抗攻击 MQTT协议 FPR操纵攻击

📋 核心要点

- 现有基于机器学习的NIDS主要关注将恶意流量误分类为良性流量,忽略了良性流量被恶意篡改为攻击流量的可能性。

- 论文提出了一种新型的FPR操纵攻击(FPA),通过对良性MQTT数据包进行细微扰动,使其被NIDS错误分类为攻击流量。

- 实验表明,FPA攻击成功率高达80.19%-100%,且即使少量误报也会显著增加安全运营中心对真实警报的响应时间。

📝 摘要(中文)

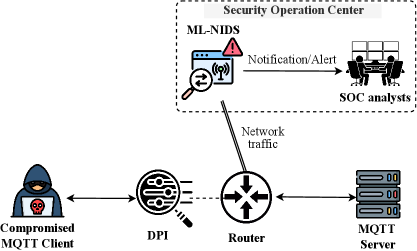

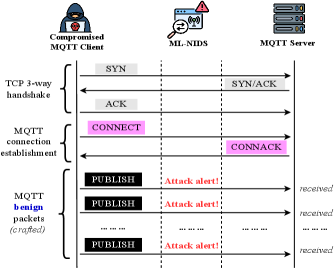

在网络安全领域,由于数据不平衡和网络流量异构等实际问题,基于机器学习的网络入侵检测系统(NIDS)中的对抗攻击通常被认为是将攻击数据包错误分类为良性数据包。本文揭示了一种针对工业物联网网络的实际网络攻击——FPR操纵攻击(FPA),该攻击利用广泛使用的MQTT协议的领域知识,并执行系统的简单数据包级扰动,以改变良性流量样本的标签,而无需采用传统的基于梯度或非梯度的方法。实验评估表明,这种新型攻击的成功率达到80.19%到100%。此外,在评估对安全运营中心的影响时,我们观察到,即使一小部分误报警报,无论预算限制和警报流量强度如何,都可能在正常运行条件下,将真实警报的调查延迟增加到每天最多2小时。此外,进行了一系列相关的统计和XAI分析,以了解这种显著成功背后的关键因素。最后,我们探索了FPA数据包通过对抗训练增强模型鲁棒性的有效性,并相应地研究了决策边界的变化。

🔬 方法详解

问题定义:论文旨在解决工业物联网(IIoT)网络中,基于机器学习的网络入侵检测系统(NIDS)容易受到FPR(False Positive Rate)操纵攻击的问题。现有方法主要关注攻击流量被误判为正常流量,而忽略了正常流量被恶意篡改后误判为攻击流量的可能性。这种疏忽使得攻击者可以通过精心设计的扰动,使NIDS产生大量误报,从而影响其可用性和效率。

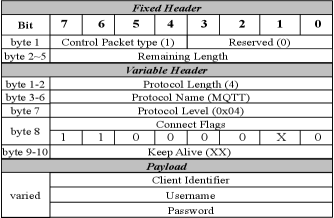

核心思路:论文的核心思路是利用工业物联网中广泛使用的MQTT协议的特性,通过对正常MQTT数据包进行细微的、不易察觉的扰动,使其被NIDS误判为攻击流量。这种扰动不需要复杂的梯度计算或优化算法,而是基于对MQTT协议的理解,直接修改数据包的某些字段。

技术框架:该研究的技术框架主要包括以下几个阶段:1) 分析MQTT协议,确定可用于操纵的关键字段;2) 设计FPR操纵攻击(FPA)算法,生成恶意扰动后的数据包;3) 使用FPA攻击NIDS,评估攻击成功率;4) 分析攻击对安全运营中心的影响,包括警报处理延迟等;5) 使用统计和XAI方法分析攻击成功的原因;6) 通过对抗训练提高模型的鲁棒性。

关键创新:论文最重要的技术创新点在于提出了针对工业物联网的FPR操纵攻击(FPA),该攻击利用了MQTT协议的特性,通过简单的包级别扰动实现了高成功率的攻击。与传统的对抗攻击方法不同,FPA不需要梯度信息或复杂的优化过程,更易于实现和部署。

关键设计:FPA的关键设计在于对MQTT数据包的扰动策略。具体来说,攻击者需要选择合适的MQTT字段进行修改,例如消息ID、QoS级别等。扰动的大小需要仔细控制,既要足以使NIDS产生误判,又要避免引起其他安全机制的注意。此外,论文还研究了对抗训练,通过将FPA生成的数据包加入训练集,提高NIDS对FPA攻击的鲁棒性。

🖼️ 关键图片

📊 实验亮点

实验结果表明,提出的FPR操纵攻击(FPA)在工业物联网网络中具有很高的成功率,可以达到80.19%到100%。此外,研究还发现,即使是少量的误报警报也会显著增加安全运营中心对真实警报的响应时间,在正常运行条件下,每天最多可增加2小时的延迟。通过对抗训练,可以提高NIDS对FPA攻击的鲁棒性,但同时也需要仔细权衡模型的性能和安全性。

🎯 应用场景

该研究成果可应用于提升工业物联网网络的安全防护能力。通过了解FPR操纵攻击的原理和影响,可以开发更有效的入侵检测和防御机制,例如,设计更鲁棒的机器学习模型,或采用多因素认证等安全措施。此外,该研究也为安全运营中心提供了有价值的参考,帮助他们更好地应对误报警报,提高警报处理效率。

📄 摘要(原文)

In the network security domain, due to practical issues -- including imbalanced data and heterogeneous legitimate network traffic -- adversarial attacks in machine learning-based NIDSs have been viewed as attack packets misclassified as benign. Due to this prevailing belief, the possibility of (maliciously) perturbed benign packets being misclassified as attack has been largely ignored. In this paper, we demonstrate that this is not only theoretically possible, but also a particular threat to NIDS. In particular, we uncover a practical cyberattack, FPR manipulation attack (FPA), especially targeting industrial IoT networks, where domain-specific knowledge of the widely used MQTT protocol is exploited and a systematic simple packet-level perturbation is performed to alter the labels of benign traffic samples without employing traditional gradient-based or non-gradient-based methods. The experimental evaluations demonstrate that this novel attack results in a success rate of 80.19% to 100%. In addition, while estimating impacts in the Security Operations Center, we observe that even a small fraction of false positive alerts, irrespective of different budget constraints and alert traffic intensities, can increase the delay of genuine alerts investigations up to 2 hr in a single day under normal operating conditions. Furthermore, a series of relevant statistical and XAI analyses is conducted to understand the key factors behind this remarkable success. Finally, we explore the effectiveness of the FPA packets to enhance models' robustness through adversarial training and investigate the changes in decision boundaries accordingly.