Explainable Autoencoder-Based Anomaly Detection in IEC 61850 GOOSE Networks

作者: Dafne Lozano-Paredes, Luis Bote-Curiel, Juan Ramón Feijóo-Martínez, Ismael Gómez-Talal, José Luis Rojo-Álvarez

分类: cs.CR, cs.LG, eess.SP

发布日期: 2026-01-14

💡 一句话要点

提出基于可解释自编码器的IEC 61850 GOOSE网络异常检测框架

🎯 匹配领域: 支柱一:机器人控制 (Robot Control)

关键词: IEC 61850 GOOSE协议 异常检测 自编码器 智能电网安全

📋 核心要点

- 现有基于规则和监督学习的入侵检测方法难以检测协议兼容的零日攻击,且面临类别不平衡和标注数据稀缺的挑战。

- 该论文提出一种基于非对称自编码器的无监督异常检测框架,从语义完整性和时间可用性两个视角学习正常GOOSE流量的潜在表示。

- 实验结果表明,该方法在真实变电站流量数据集上实现了超过99%的攻击检测率,且误报率低于5%,具有良好的泛化性和可解释性。

📝 摘要(中文)

本文提出了一种可解释的、无监督的、多视角异常检测框架,用于IEC 61850 GOOSE网络,该框架显式地分离了语义完整性和时间可用性。该方法采用非对称自编码器,仅使用真实运行的GOOSE流量进行训练,以学习正常流量中基于序列的协议语义和与时间相关的传输动态的不同潜在表示。异常检测通过重建误差与统计阈值相结合来实现,无需指定攻击类型即可实现稳健检测。特征级重建分析通过将检测结果直接链接到IEC 61850协议特征来提供内在的可解释性。该框架使用真实的变电站流量进行训练,并使用包含正常流量以及消息抑制、数据操纵和拒绝服务攻击的公共数据集进行测试。实验结果表明,攻击检测率高于99%,误报率低于总流量的5%,证明了跨环境的强大泛化能力以及在极端类别不平衡和可解释的异常归因下的有效运行。

🔬 方法详解

问题定义:IEC 61850 GOOSE协议在数字变电站的实时保护和自动化中起着关键作用,但缺乏原生安全机制,容易遭受复杂的网络攻击。现有方法,如基于规则和监督学习的入侵检测技术,难以有效检测协议兼容的零日攻击,并且在类别严重不平衡和标注数据有限的情况下表现不佳。

核心思路:该论文的核心思路是将GOOSE流量的异常检测问题分解为语义完整性和时间可用性两个独立的视角,并利用无监督学习方法从正常流量中学习这些视角的潜在表示。通过分析重建误差来检测异常,无需预先定义攻击类型,从而能够检测未知的零日攻击。

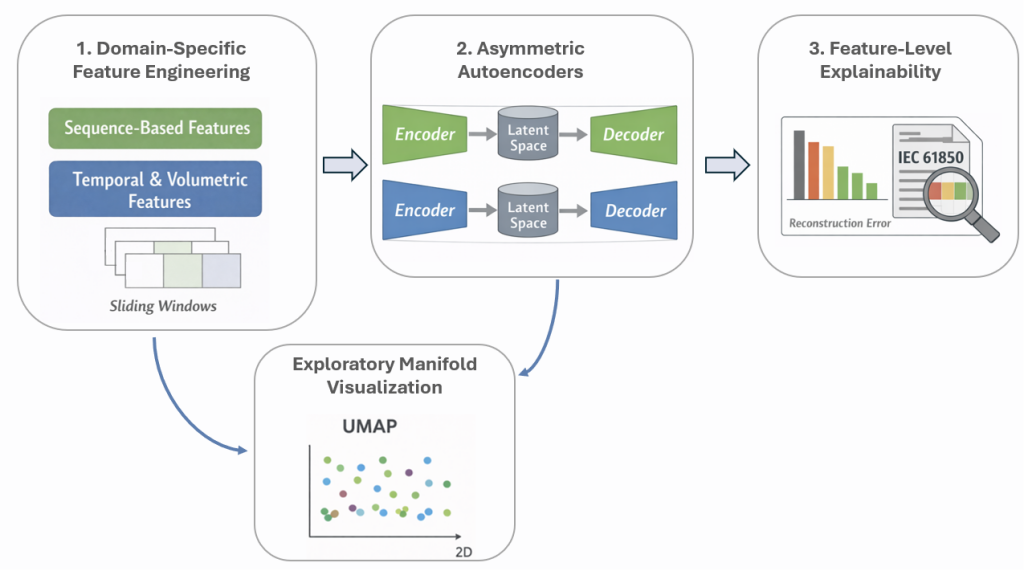

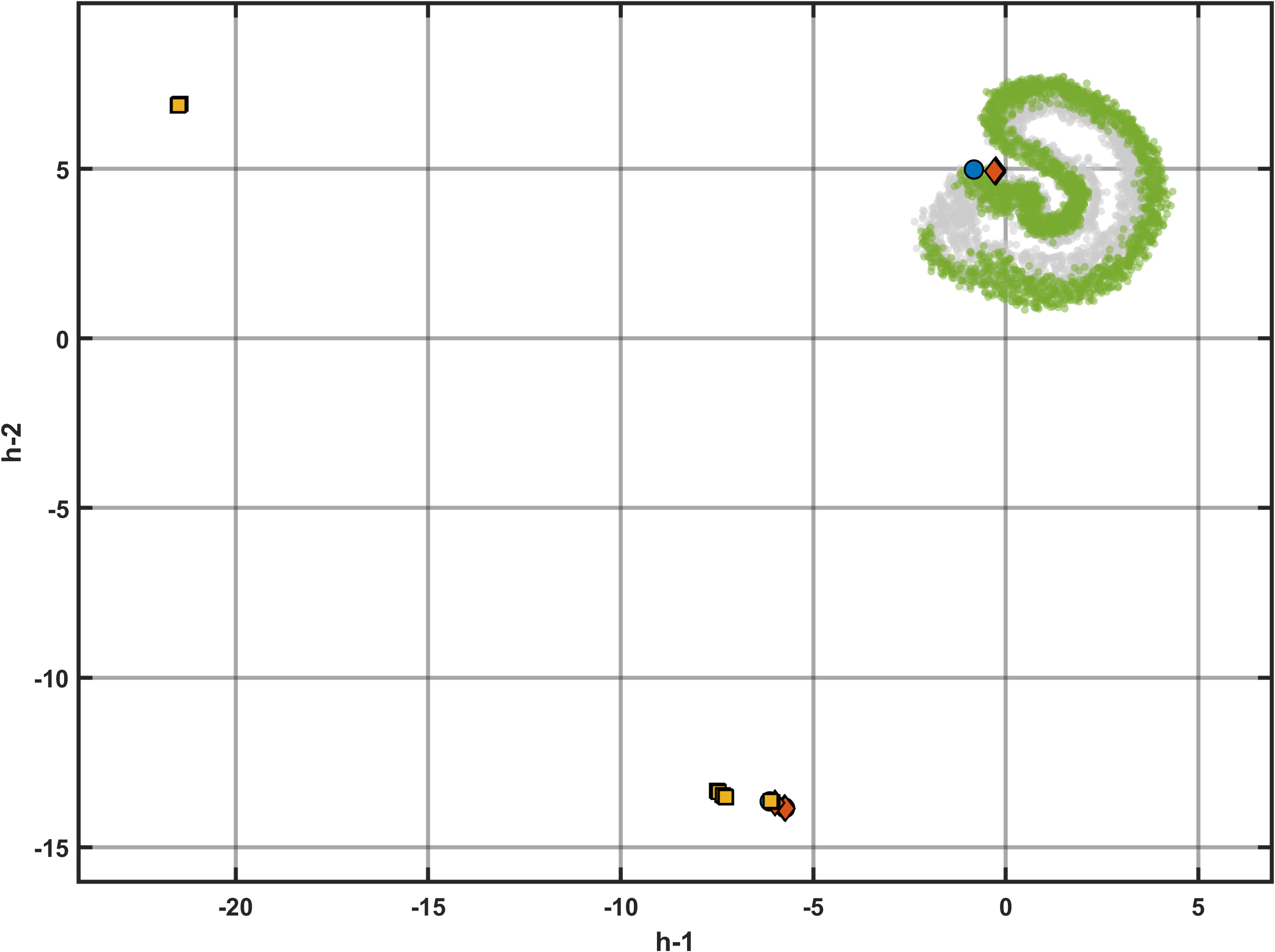

技术框架:该框架包含以下主要模块:1) 数据预处理:对GOOSE流量进行解析和特征提取,包括协议语义特征和时间相关特征。2) 非对称自编码器训练:使用正常流量训练两个非对称自编码器,分别学习协议语义和时间动态的潜在表示。3) 异常检测:计算GOOSE消息的重建误差,并与基于统计的阈值进行比较,以确定是否存在异常。4) 可解释性分析:通过分析特征级别的重建误差,将检测结果与特定的IEC 61850协议特征联系起来,提供可解释性。

关键创新:该论文的关键创新在于:1) 采用多视角方法,同时考虑GOOSE流量的语义完整性和时间可用性。2) 使用非对称自编码器进行无监督学习,无需标注数据即可检测异常。3) 提供特征级别的可解释性分析,帮助理解异常的原因。

关键设计:该框架的关键设计包括:1) 使用非对称自编码器,允许对不同类型的特征进行不同程度的压缩和重建。2) 基于统计的阈值设定方法,能够自适应地调整阈值,提高检测的鲁棒性。3) 特征级别的重建误差分析,能够提供细粒度的可解释性信息。

🖼️ 关键图片

📊 实验亮点

实验结果表明,该方法在真实变电站流量数据集上实现了超过99%的攻击检测率,同时保持了低于5%的误报率。与传统的基于规则和监督学习的方法相比,该方法在类别不平衡和零日攻击检测方面表现出更强的优势。此外,该方法提供的可解释性分析能够帮助安全人员快速定位和响应异常事件。

🎯 应用场景

该研究成果可应用于智能电网安全监控系统,用于实时检测和防御针对IEC 61850 GOOSE协议的网络攻击。通过提高变电站自动化系统的安全性,可以保障电力系统的稳定运行,减少因网络攻击造成的经济损失和社会影响。该方法也可推广到其他工业控制系统的安全防护中。

📄 摘要(原文)

The IEC 61850 Generic Object-Oriented Substation Event (GOOSE) protocol plays a critical role in real-time protection and automation of digital substations, yet its lack of native security mechanisms can expose power systems to sophisticated cyberattacks. Traditional rule-based and supervised intrusion detection techniques struggle to detect protocol-compliant and zero-day attacks under significant class imbalance and limited availability of labeled data. This paper proposes an explainable, unsupervised multi-view anomaly detection framework for IEC 61850 GOOSE networks that explicitly separates semantic integrity and temporal availability. The approach employs asymmetric autoencoders trained only on real operational GOOSE traffic to learn distinct latent representations of sequence-based protocol semantics and timing-related transmission dynamics in normal traffic. Anomaly detection is implemented using reconstruction errors mixed with statistically grounded thresholds, enabling robust detection without specified attack types. Feature-level reconstruction analysis provides intrinsic explainability by directly linking detection outcomes to IEC 61850 protocol characteristics. The proposed framework is evaluated using real substation traffic for training and a public dataset containing normal traffic and message suppression, data manipulation, and denial-of-service attacks for testing. Experimental results show attack detection rates above 99% with false positives remaining below 5% of total traffic, demonstrating strong generalization across environments and effective operation under extreme class imbalance and interpretable anomaly attribution.