Adaptive Intrusion Detection for Evolving RPL IoT Attacks Using Incremental Learning

作者: Sumeyye Bas, Kiymet Kaya, Elif Ak, Sule Gunduz Oguducu

分类: cs.CR, cs.LG

发布日期: 2025-11-14

💡 一句话要点

提出基于增量学习的自适应入侵检测方法,应对演进的RPL IoT攻击。

🎯 匹配领域: 支柱一:机器人控制 (Robot Control)

关键词: RPL协议 物联网安全 入侵检测 增量学习 自适应学习 机器学习 网络安全 零日攻击

📋 核心要点

- RPL协议易受路由层攻击,传统防御方法在面对新型攻击时需要完全重新训练,成本高昂。

- 采用增量学习策略,无需完全重新训练即可适应新的攻击模式,并缓解灾难性遗忘问题。

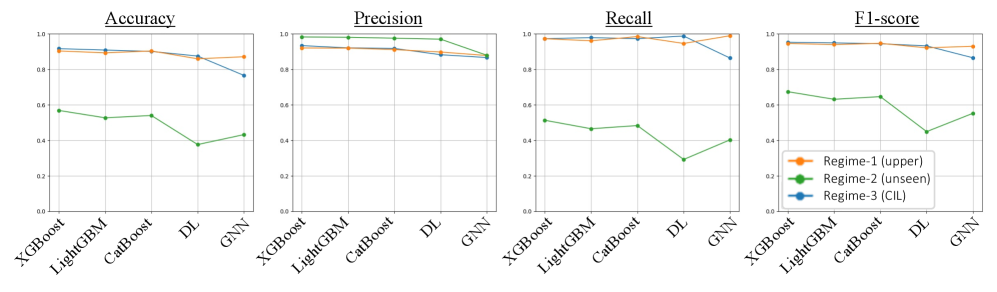

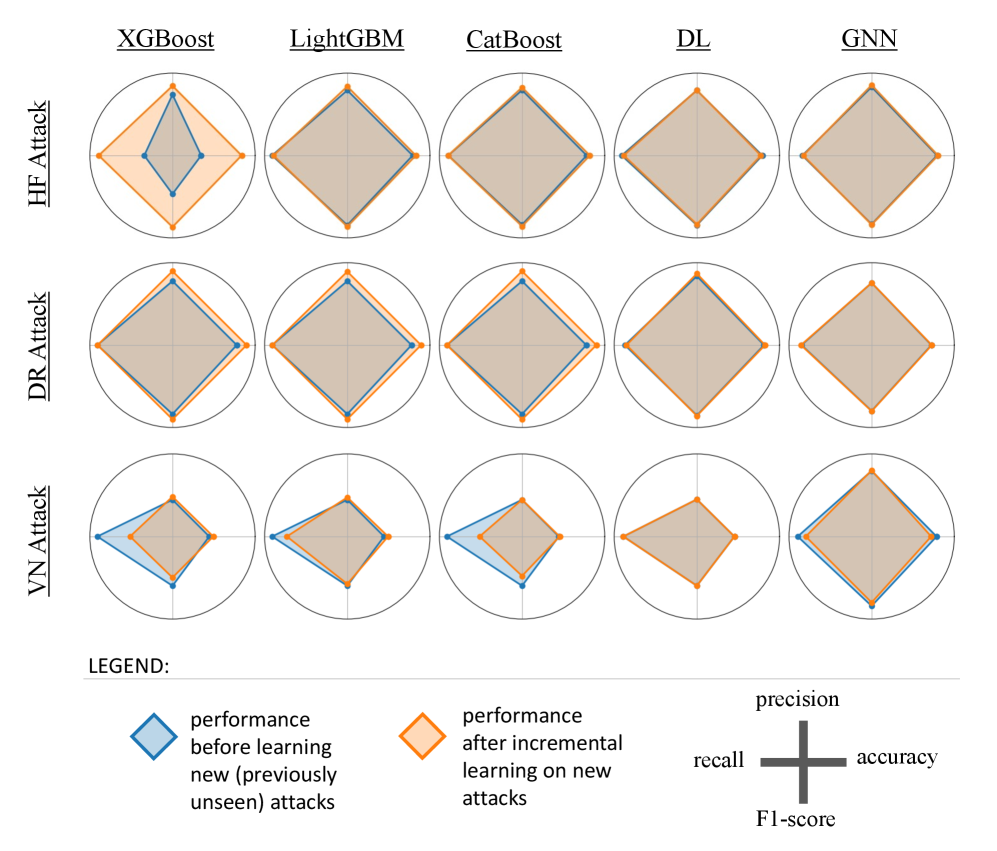

- 实验评估了五种模型族,证明增量学习在恢复检测性能、减少遗忘和降低训练时间方面的有效性。

📝 摘要(中文)

针对低功耗有损网络路由协议(RPL)在资源受限的物联网系统中面临的路由层攻击,如Hello Flood、降低Rank值和版本号篡改等问题,本文提出了一种基于增量学习的自适应入侵检测策略。传统对策在面对新型或零日攻击时,需要完全重新训练,这在动态物联网环境中是不切实际的。本文系统地评估了包括集成模型和深度学习模型在内的五种模型族。分析表明,增量学习不仅恢复了对新攻击类的检测性能,还减轻了对先前学习的威胁的灾难性遗忘,同时减少了训练时间。通过结合五种不同的模型和针对特定攻击的分析、遗忘行为和时间效率,本研究提供了系统的证据,表明增量学习为在不断发展的基于RPL的物联网网络中保持弹性入侵检测提供了一种可扩展的途径。

🔬 方法详解

问题定义:RPL协议在物联网环境中广泛应用,但其轻量级设计使其容易受到各种路由层攻击。传统的入侵检测方法,包括协议级修改和机器学习分类器,虽然对已知威胁具有较高的准确性,但当面对新型或零日攻击时,需要进行完全的重新训练。这种完全重新训练的方法在动态的物联网环境中是不切实际的,因为攻击模式不断演变,需要一种能够自适应学习新攻击模式的方法。

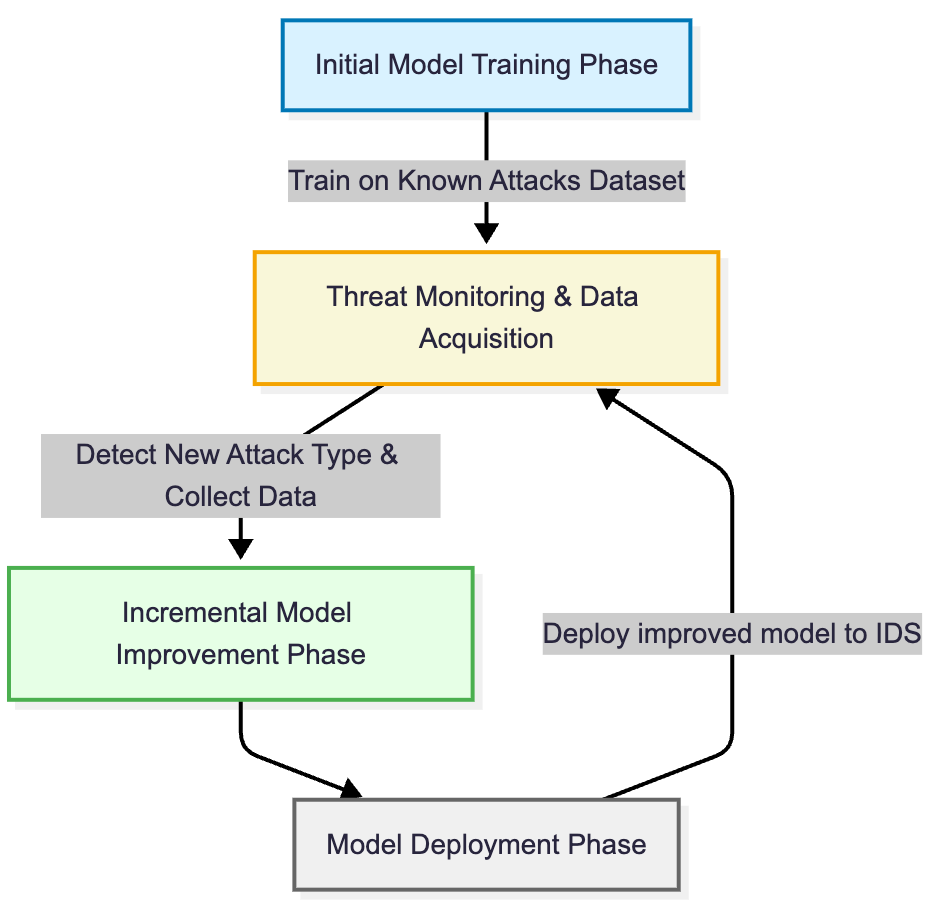

核心思路:本文的核心思路是利用增量学习来构建一个自适应的入侵检测系统。增量学习允许模型在不忘记先前学习的知识的情况下,逐步学习新的攻击模式。通过这种方式,模型可以持续适应不断变化的攻击环境,而无需进行耗时的完全重新训练。这种方法旨在解决传统入侵检测系统在面对新型攻击时的局限性。

技术框架:该研究的技术框架主要包括以下几个阶段:数据收集和预处理,选择合适的机器学习模型族(包括集成模型和深度学习模型),采用增量学习算法对模型进行训练,以及对模型的性能进行评估。具体来说,首先收集RPL网络中的流量数据,并提取相关的特征。然后,选择五种不同的模型族,并使用增量学习算法对这些模型进行训练,使其能够识别已知的攻击模式。最后,使用新的攻击数据对模型进行测试,评估其在检测新型攻击方面的性能。

关键创新:该研究的关键创新在于将增量学习应用于RPL网络的入侵检测。与传统的入侵检测方法相比,增量学习能够使模型在不忘记先前学习的知识的情况下,逐步学习新的攻击模式。这使得模型能够更好地适应不断变化的攻击环境,并提高对新型攻击的检测能力。此外,该研究还系统地评估了多种模型族在增量学习环境下的性能,并分析了它们的遗忘行为和时间效率。

关键设计:在模型选择方面,研究考虑了包括集成模型(如随机森林、梯度提升树)和深度学习模型(如多层感知机、卷积神经网络)在内的五种模型族。在增量学习算法的选择方面,研究可能采用了诸如iCaRL、Learning without Forgetting等经典的增量学习算法。具体的参数设置和网络结构可能根据不同的模型族进行调整。例如,对于深度学习模型,可能需要调整学习率、批次大小和网络层数等参数。损失函数通常采用交叉熵损失函数,用于衡量模型预测结果与真实标签之间的差异。

🖼️ 关键图片

📊 实验亮点

实验结果表明,增量学习方法能够有效恢复对新攻击类的检测性能,并显著减轻灾难性遗忘现象。与完全重新训练相比,增量学习能够大幅缩短训练时间。通过结合五种不同的模型和针对特定攻击的分析,该研究为在不断发展的RPL网络中保持弹性入侵检测提供了系统性的证据。

🎯 应用场景

该研究成果可应用于各种基于RPL协议的物联网场景,如智能家居、工业自动化、环境监测等。通过自适应地检测和防御新型攻击,可以提高物联网系统的安全性和可靠性,保护用户数据和设备安全,具有重要的实际应用价值和广阔的应用前景。

📄 摘要(原文)

The routing protocol for low-power and lossy networks (RPL) has become the de facto routing standard for resource-constrained IoT systems, but its lightweight design exposes critical vulnerabilities to a wide range of routing-layer attacks such as hello flood, decreased rank, and version number manipulation. Traditional countermeasures, including protocol-level modifications and machine learning classifiers, can achieve high accuracy against known threats, yet they fail when confronted with novel or zero-day attacks unless fully retrained, an approach that is impractical for dynamic IoT environments. In this paper, we investigate incremental learning as a practical and adaptive strategy for intrusion detection in RPL-based networks. We systematically evaluate five model families, including ensemble models and deep learning models. Our analysis highlights that incremental learning not only restores detection performance on new attack classes but also mitigates catastrophic forgetting of previously learned threats, all while reducing training time compared to full retraining. By combining five diverse models with attack-specific analysis, forgetting behavior, and time efficiency, this study provides systematic evidence that incremental learning offers a scalable pathway to maintain resilient intrusion detection in evolving RPL-based IoT networks.