EUREKHA: Enhancing User Representation for Key Hackers Identification in Underground Forums

作者: Abdoul Nasser Hassane Amadou, Anas Motii, Saida Elouardi, EL Houcine Bergou

分类: cs.CR, cs.CL, cs.SI

发布日期: 2024-11-08

备注: Accepted at IEEE Trustcom 2024

💡 一句话要点

EUREKHA:通过增强用户表示,识别地下论坛中的关键黑客。

🎯 匹配领域: 支柱九:具身大模型 (Embodied Foundation Models)

关键词: 关键黑客识别 地下论坛 用户表示学习 图神经网络 大型语言模型 网络安全 BERTopic

📋 核心要点

- 现有方法难以准确识别地下论坛中匿名且行为隐蔽的关键黑客,面临特征提取和关系建模的挑战。

- EUREKHA通过LLM提取用户文本特征,并利用GNN建模用户间的结构关系,增强用户表示,从而识别关键黑客。

- 实验表明,EUREKHA结合微调LLM和GNN,在准确率和F1分数上分别比现有方法提升了约6%和10%。

📝 摘要(中文)

地下论坛是网络犯罪活动的中心,为匿名和逃避传统在线监管提供了空间。在这些隐秘社区中,恶意行为者合作交流非法知识、工具和策略,从而推动了从黑客技术到被盗数据、恶意软件和零日漏洞销售等一系列网络威胁。识别这些行动背后的关键煽动者(即关键黑客)至关重要,但仍然是一个复杂的挑战。本文提出了一种名为EUREKHA(Enhancing User Representation for Key Hacker Identification in Underground Forums)的新方法,旨在通过将每个用户建模为一个文本序列来识别这些关键黑客。该序列通过大型语言模型(LLM)进行特定领域的适应,LLM充当特征提取器。然后,将这些提取的特征输入到图神经网络(GNN)中,以建模用户结构关系,从而显著提高识别准确率。此外,我们采用BERTopic(Bidirectional Encoder Representations from Transformers Topic Modeling)从用户生成的内容中提取个性化主题,从而为每个用户启用多个文本表示,并优化最具代表性的序列的选择。我们的研究表明,微调的LLM在识别关键黑客方面优于最先进的方法。此外,当与GNN结合使用时,我们的模型实现了显著的改进,与现有方法相比,准确率和F1分数分别提高了约6%和10%。EUREKHA已在Hack-Forums数据集上进行了测试,我们提供了代码的开源访问。

🔬 方法详解

问题定义:论文旨在解决地下论坛中关键黑客的识别问题。现有方法难以有效提取用户行为特征,并且忽略了用户之间的结构关系,导致识别准确率较低。关键黑客通常隐藏在匿名环境中,行为模式复杂多变,给识别带来了挑战。

核心思路:论文的核心思路是通过增强用户表示来提高关键黑客的识别准确率。具体来说,利用大型语言模型(LLM)提取用户文本信息中的深层语义特征,并结合图神经网络(GNN)建模用户之间的结构关系。通过融合文本特征和结构信息,更全面地刻画用户画像,从而更准确地识别关键黑客。

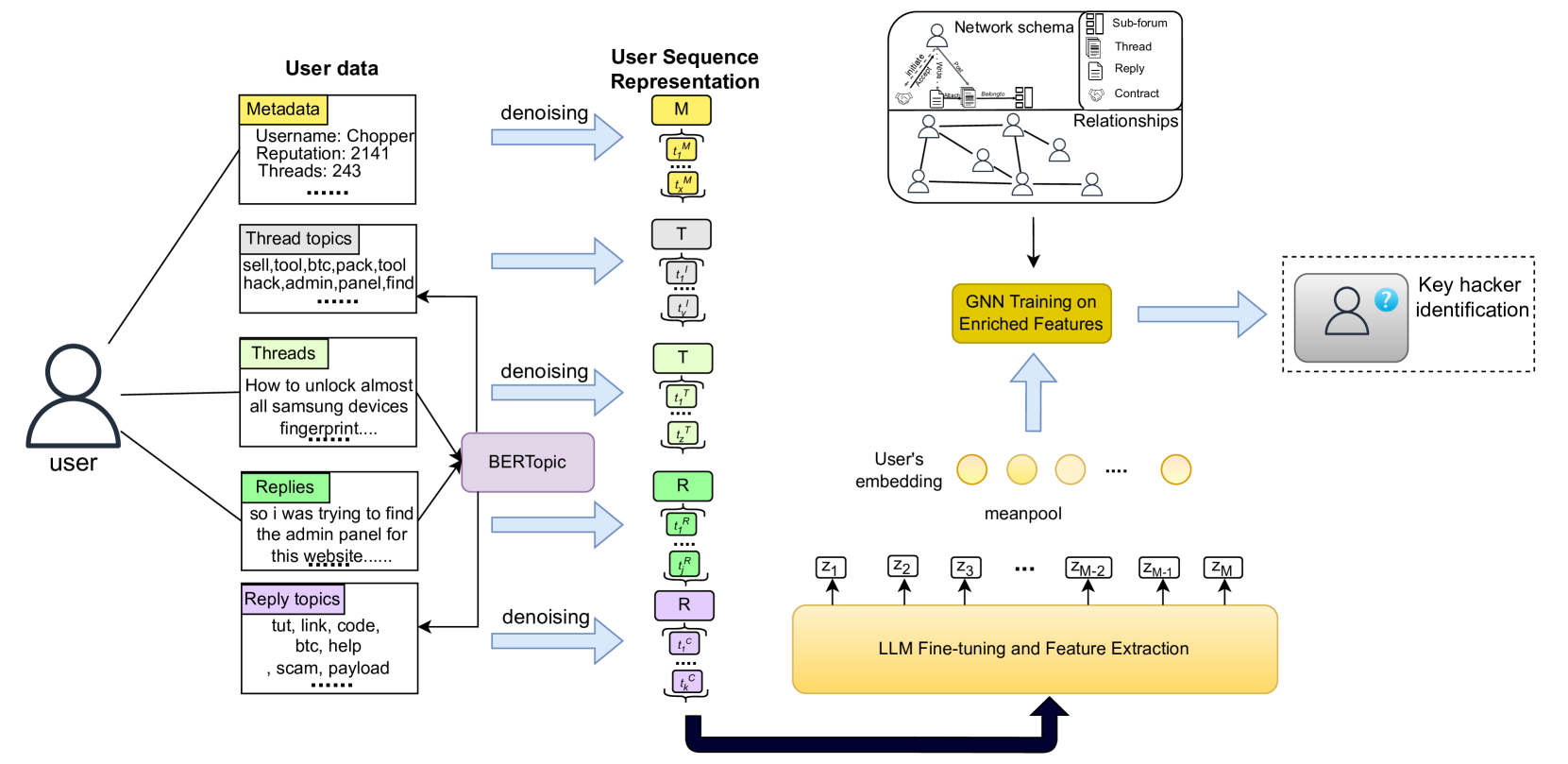

技术框架:EUREKHA框架主要包含以下几个阶段:1) 数据预处理:对地下论坛的用户文本数据进行清洗和格式化。2) 特征提取:使用微调的LLM(如BERT)提取用户文本的语义特征。3) 关系建模:构建用户关系图,并使用GNN学习用户的结构化表示。4) 主题建模:使用BERTopic提取用户个性化主题,优化文本序列选择。5) 分类:将融合后的用户表示输入到分类器中,预测用户是否为关键黑客。

关键创新:EUREKHA的关键创新在于结合了LLM和GNN,充分利用了文本信息和结构信息。与传统方法相比,EUREKHA能够更有效地提取用户特征,并建模用户之间的复杂关系。此外,使用BERTopic进行个性化主题提取,优化了用户文本序列的选择,进一步提升了模型的性能。

关键设计:在LLM微调方面,使用了领域相关的语料库进行预训练,以提高模型在地下论坛领域的适应性。GNN采用了Graph Convolutional Network (GCN) 结构,并设计了合适的邻接矩阵来表示用户之间的关系。BERTopic用于提取每个用户的多个主题,并选择与用户行为最相关的文本序列作为输入。

🖼️ 关键图片

📊 实验亮点

实验结果表明,EUREKHA在Hack-Forums数据集上取得了显著的性能提升。与现有方法相比,EUREKHA的准确率提高了约6%,F1分数提高了约10%。这表明EUREKHA能够更有效地识别关键黑客,具有很高的实用价值。开源代码的发布也为其他研究人员提供了便利,促进了该领域的发展。

🎯 应用场景

EUREKHA可应用于网络安全领域,帮助执法机构和安全研究人员识别地下论坛中的关键黑客,从而打击网络犯罪活动。该技术还可用于风险评估,识别潜在的网络攻击发起者,并采取相应的防御措施。此外,该方法可以扩展到其他社交网络平台,用于识别恶意用户和虚假信息传播者。

📄 摘要(原文)

Underground forums serve as hubs for cybercriminal activities, offering a space for anonymity and evasion of conventional online oversight. In these hidden communities, malicious actors collaborate to exchange illicit knowledge, tools, and tactics, driving a range of cyber threats from hacking techniques to the sale of stolen data, malware, and zero-day exploits. Identifying the key instigators (i.e., key hackers), behind these operations is essential but remains a complex challenge. This paper presents a novel method called EUREKHA (Enhancing User Representation for Key Hacker Identification in Underground Forums), designed to identify these key hackers by modeling each user as a textual sequence. This sequence is processed through a large language model (LLM) for domain-specific adaptation, with LLMs acting as feature extractors. These extracted features are then fed into a Graph Neural Network (GNN) to model user structural relationships, significantly improving identification accuracy. Furthermore, we employ BERTopic (Bidirectional Encoder Representations from Transformers Topic Modeling) to extract personalized topics from user-generated content, enabling multiple textual representations per user and optimizing the selection of the most representative sequence. Our study demonstrates that fine-tuned LLMs outperform state-of-the-art methods in identifying key hackers. Additionally, when combined with GNNs, our model achieves significant improvements, resulting in approximately 6% and 10% increases in accuracy and F1-score, respectively, over existing methods. EUREKHA was tested on the Hack-Forums dataset, and we provide open-source access to our code.