Anticipating Adversary Behavior in DevSecOps Scenarios through Large Language Models

作者: Mario Marín Caballero, Miguel Betancourt Alonso, Daniel Díaz-López, Angel Luis Perales Gómez, Pantaleone Nespoli, Gregorio Martínez Pérez

分类: cs.CR, cs.AI

发布日期: 2026-02-15

备注: 8 pages, 3 figures, paper in proceedings of the X National Cybersecurity Research Conference (JNIC) in Zaragoza, Spain, June, 2025

🔗 代码/项目: GITHUB

💡 一句话要点

利用大语言模型预测DevSecOps场景中的对抗行为,提升云安全

🎯 匹配领域: 支柱九:具身大模型 (Embodied Foundation Models)

关键词: DevSecOps 大语言模型 安全混沌工程 攻击防御树 威胁建模

📋 核心要点

- 传统DevOps环境下的安全措施常常被忽视,导致系统面临日益增长的网络攻击风险,尤其是在处理敏感信息的关键基础设施中。

- 该研究提出了一种基于大语言模型(LLM)的新流程,结合安全混沌工程(SCE)方法,自动生成攻击防御树,预测对抗行为。

- 通过构建基于图形模型的SCE实验,该方法旨在帮助团队主动识别和实施未曾考虑的防御措施,从而提升云安全防御能力。

📝 摘要(中文)

在云环境中,数据是组织最有价值的资产,但也日益暴露于复杂的网络攻击之下。过去,许多政府机构和关键国家服务在DevOps环境中实施安全措施时,往往将其视为可选项,这包括管理敏感信息的系统,如选举过程或军事行动,这些系统一直是网络犯罪分子的重要目标。对安全实施的抵制通常源于对软件开发敏捷性丧失的担忧,从而增加了漏洞累积的风险。如今,仅仅修补软件已经不够;采用由人工智能(AI)支持的主动网络防御策略,对于预测和减轻威胁至关重要。因此,本研究提出将安全混沌工程(SCE)方法与一种新的基于LLM的流程相结合,以自动创建攻击防御树,该树代表对抗行为,并促进基于这些图形模型的SCE实验的构建,使团队能够领先于攻击者一步,并实施以前未考虑的防御措施。有关所执行实验的更多详细信息以及复制步骤,请访问以下存储库:https://github.com/mariomc14/devsecops-adversary-llm.git。

🔬 方法详解

问题定义:当前DevSecOps环境中,安全措施的滞后性和人工分析的局限性,使得防御者难以有效预测和应对潜在的攻击行为。现有方法缺乏自动化和智能化的手段,无法快速构建攻击模型并进行有效的安全测试。

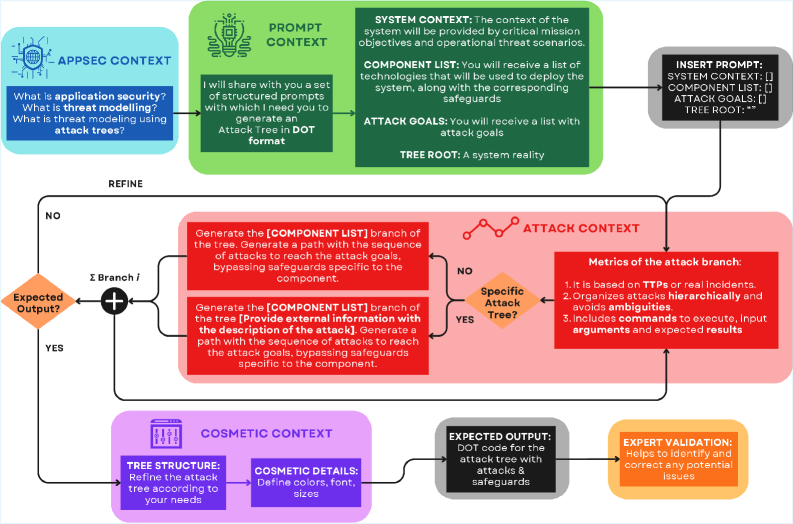

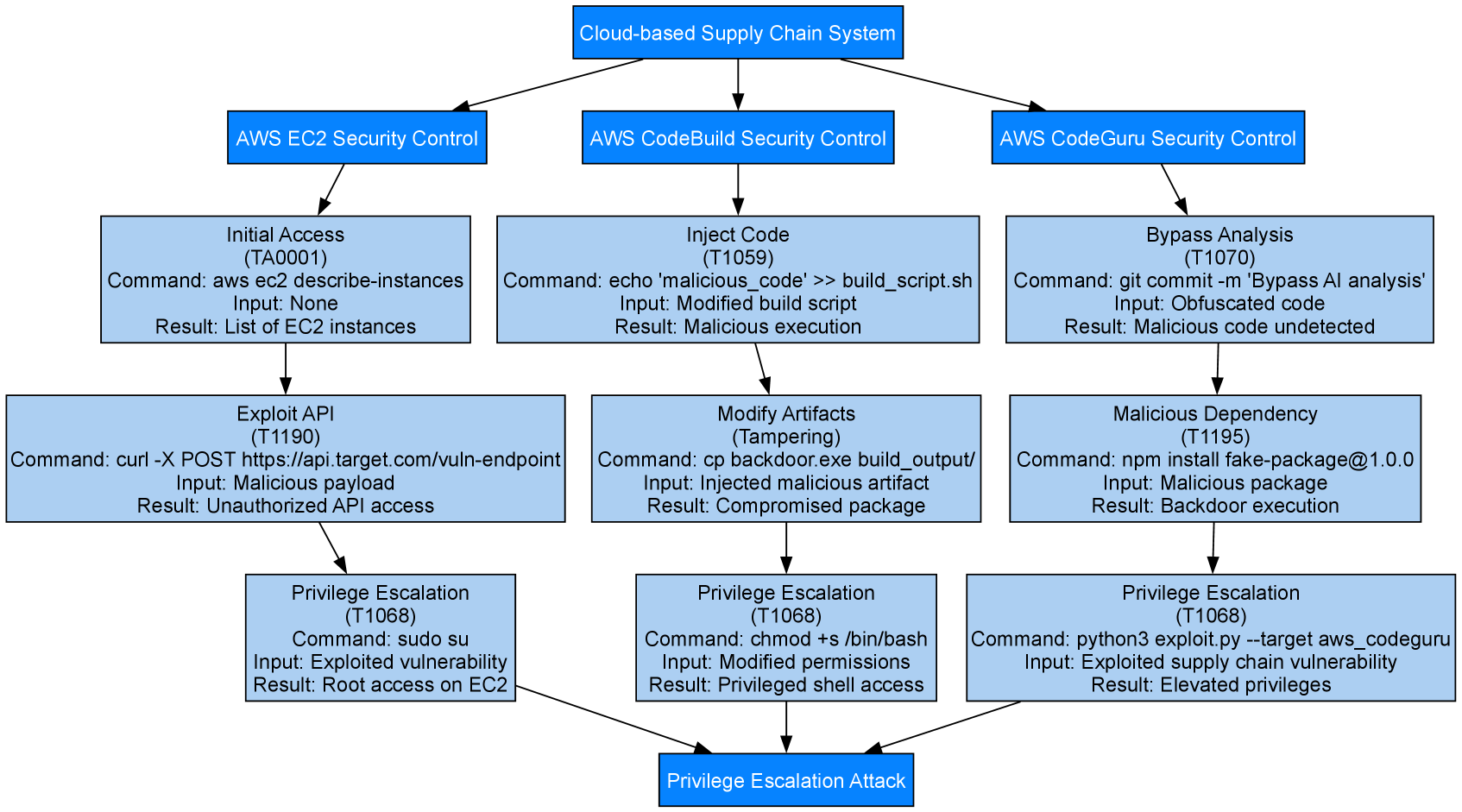

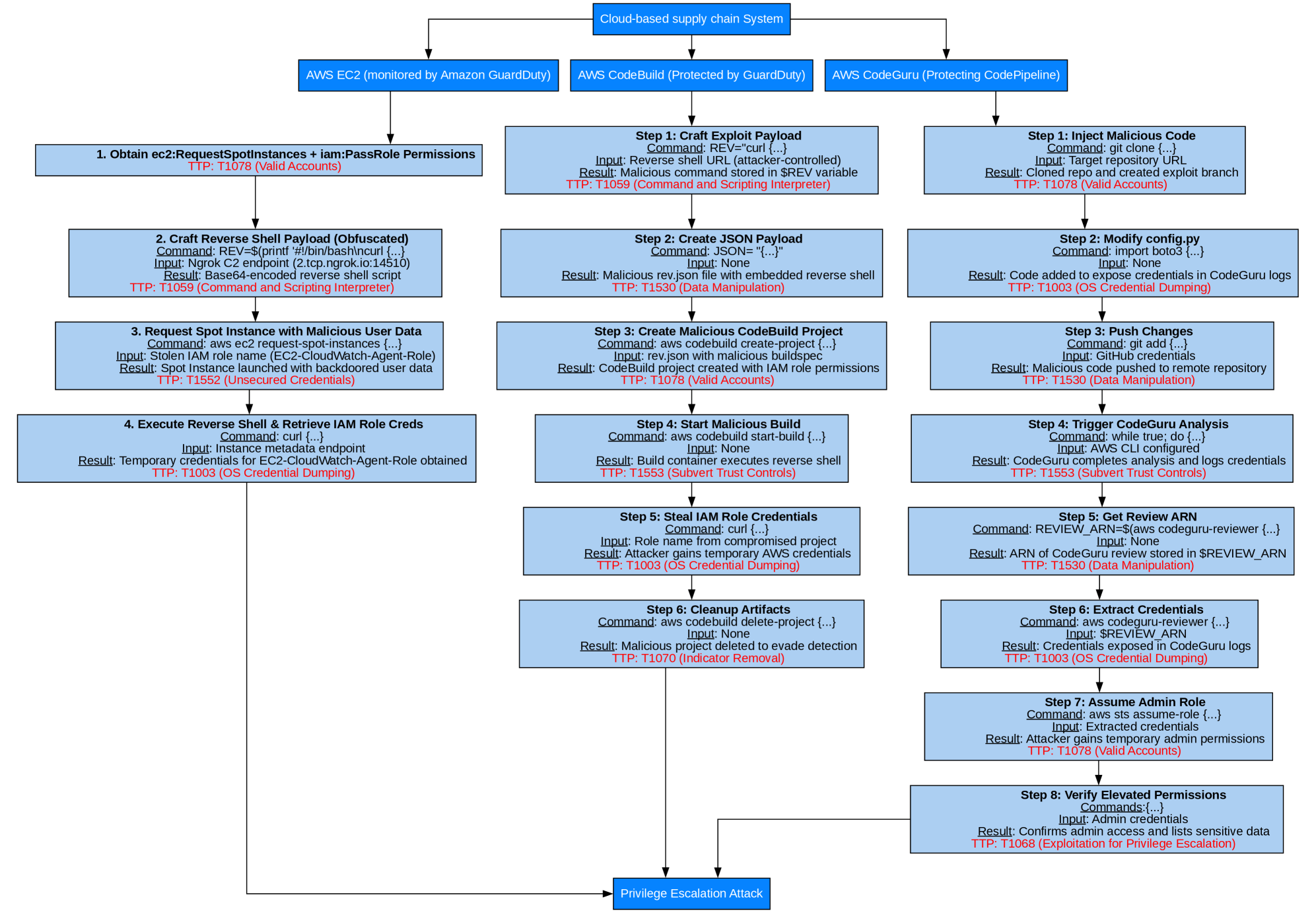

核心思路:利用大语言模型(LLM)的强大生成和推理能力,自动构建攻击防御树,模拟攻击者的行为模式。通过将LLM与安全混沌工程(SCE)相结合,实现对潜在攻击路径的预测和验证,从而提升防御策略的有效性。

技术框架:该方法的核心框架包括以下几个主要模块:1) LLM驱动的攻击场景生成器:利用LLM生成潜在的攻击场景和攻击路径。2) 攻击防御树构建器:将生成的攻击场景转化为图形化的攻击防御树,清晰展示攻击者可能的行为和防御者的应对措施。3) 安全混沌工程实验平台:基于攻击防御树,自动化执行SCE实验,验证防御策略的有效性。4) 结果分析与反馈:分析SCE实验的结果,为防御策略的优化提供反馈。

关键创新:该方法最重要的创新在于将大语言模型引入到DevSecOps的安全分析和测试流程中,实现了攻击场景的自动化生成和攻击防御树的智能化构建。与传统的手工分析和静态安全测试相比,该方法能够更快速、更全面地识别潜在的安全风险。

关键设计:LLM的选择和训练是关键。论文可能使用了特定领域知识进行微调,以提高LLM生成攻击场景的准确性和相关性。攻击防御树的构建算法需要考虑攻击路径的概率和防御措施的成本效益。SCE实验平台需要支持多种攻击类型和防御策略的模拟,并提供详细的实验结果分析。

🖼️ 关键图片

📊 实验亮点

论文提出了将LLM与SCE结合的新方法,能够自动生成攻击防御树,预测对抗行为。虽然摘要中没有给出具体的性能数据,但通过实验验证了该方法在自动化攻击场景生成和防御策略验证方面的有效性。该方法为DevSecOps环境下的安全防御提供了一种新的思路和工具。

🎯 应用场景

该研究成果可应用于云安全、DevSecOps、威胁情报等领域。通过自动化预测和模拟攻击行为,帮助企业和组织更有效地识别和应对潜在的安全风险,提升整体安全防御能力。该方法还可用于安全培训和演练,提高安全团队的实战能力,并为安全策略的制定提供数据支持。

📄 摘要(原文)

The most valuable asset of any cloud-based organization is data, which is increasingly exposed to sophisticated cyberattacks. Until recently, the implementation of security measures in DevOps environments was often considered optional by many government entities and critical national services operating in the cloud. This includes systems managing sensitive information, such as electoral processes or military operations, which have historically been valuable targets for cybercriminals. Resistance to security implementation is often driven by concerns over losing agility in software development, increasing the risk of accumulated vulnerabilities. Nowadays, patching software is no longer enough; adopting a proactive cyber defense strategy, supported by Artificial Intelligence (AI), is crucial to anticipating and mitigating threats. Thus, this work proposes integrating the Security Chaos Engineering (SCE) methodology with a new LLM-based flow to automate the creation of attack defense trees that represent adversary behavior and facilitate the construction of SCE experiments based on these graphical models, enabling teams to stay one step ahead of attackers and implement previously unconsidered defenses. Further detailed information about the experiment performed, along with the steps to replicate it, can be found in the following repository: https://github.com/mariomc14/devsecops-adversary-llm.git.