Natural Language Interface for Firewall Configuration

作者: F. Taghiyev, A. Aslanbayli

分类: cs.NI, cs.AI

发布日期: 2025-12-11

备注: 7 pages, 3 figures. Preliminary version of an ongoing research project on natural language interfaces for firewall configuration

💡 一句话要点

提出一种自然语言防火墙配置接口,简化企业网络安全策略管理。

🎯 匹配领域: 支柱九:具身大模型 (Embodied Foundation Models)

关键词: 自然语言接口 防火墙配置 网络安全策略 大型语言模型 访问控制

📋 核心要点

- 现有防火墙配置复杂,需要专业知识,自然语言接口旨在降低配置门槛。

- 利用大型语言模型辅助解析自然语言策略,转换为设备可执行的配置。

- 通过多层验证机制,确保配置的正确性、安全性和符合厂商规范。

📝 摘要(中文)

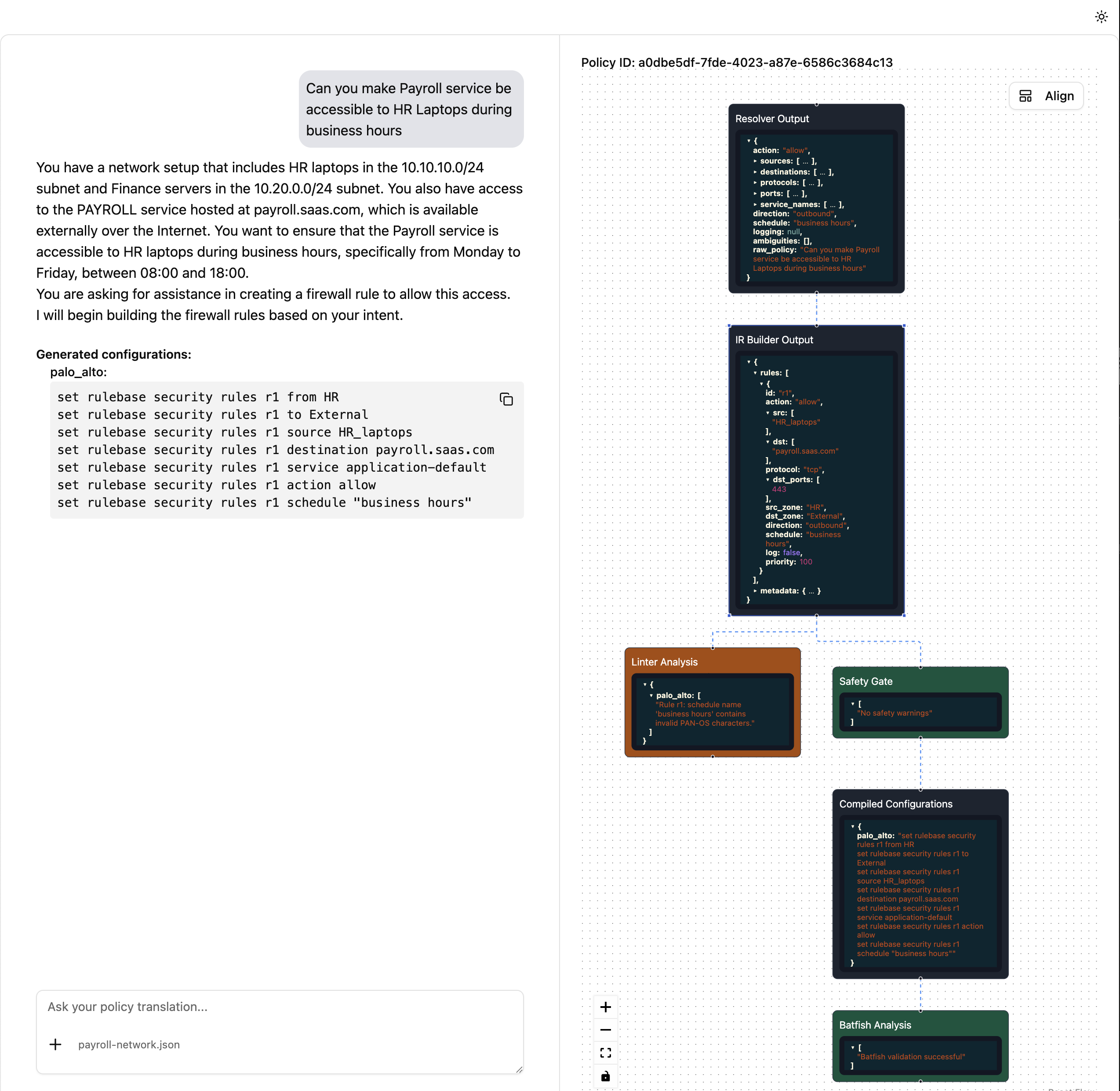

本文介绍了一种用于配置企业防火墙的自然语言接口的设计和原型实现。该框架允许管理员使用自然语言表达访问控制策略,然后将其转换为特定于供应商的配置。一种紧凑的模式绑定中间表示将人类意图与设备语法分离,在当前原型中,该中间表示编译为 Palo Alto PAN OS 命令行配置,同时保持对其他平台的可扩展性。大型语言模型仅用作辅助解析器,生成类型化的中间表示对象,而编译和执行仍然是确定性的。该原型集成了三个验证层,即检查结构和供应商特定约束的静态 linter、阻止过于宽松规则(如任何到任何允许)的安全门,以及基于 Batfish 的模拟器,用于根据合成设备模型验证配置语法和引用完整性。本文描述了架构、实现和在合成网络上下文数据集上的测试方法,并讨论了这种方法如何演变为可扩展、可审计和以人为中心的防火墙策略管理工作流程。

🔬 方法详解

问题定义:企业防火墙配置通常需要具备深厚的网络安全知识和对特定厂商设备命令的熟悉。手动配置容易出错,且难以审计和维护。现有的图形界面配置工具虽然有所简化,但仍然不够直观,无法满足快速部署和变更的需求。

核心思路:该论文的核心思路是构建一个自然语言接口,允许管理员使用自然语言描述防火墙策略,然后自动将其转换为特定厂商设备的配置命令。通过将人类意图与设备语法分离,降低了配置的复杂性,提高了可读性和可维护性。

技术框架:该框架包含以下主要模块:1) 自然语言解析器:使用大型语言模型将自然语言策略转换为类型化的中间表示对象。2) 中间表示:一种紧凑的模式绑定中间表示,用于存储策略的语义信息,独立于特定厂商的设备语法。3) 编译器:将中间表示编译为特定厂商设备的配置命令,例如 Palo Alto PAN OS 的命令行配置。4) 验证层:包括静态 linter、安全门和基于 Batfish 的模拟器,用于验证配置的正确性、安全性和符合厂商规范。

关键创新:该方法的核心创新在于将大型语言模型应用于防火墙配置,并引入了中间表示层,实现了人类意图与设备语法的解耦。同时,多层验证机制确保了配置的可靠性,降低了配置错误的风险。

关键设计:该原型系统使用大型语言模型作为辅助解析器,生成类型化的中间表示对象。静态linter检查结构和厂商特定约束,安全门阻止过于宽松的规则,Batfish模拟器验证配置语法和引用完整性。具体参数设置和损失函数等细节未在摘要中详细说明,属于未知信息。

🖼️ 关键图片

📊 实验亮点

该原型系统集成了静态linter、安全门和基于Batfish的模拟器,实现了多层验证机制,能够有效检测和防止配置错误。实验在合成网络上下文数据集上进行了测试,验证了该方法的可行性和有效性。具体的性能数据和提升幅度未在摘要中详细说明,属于未知信息。

🎯 应用场景

该研究成果可应用于企业网络安全管理、云安全服务、自动化安全运维等领域。通过自然语言接口,可以显著降低防火墙配置的难度,提高配置效率,并减少人为错误,从而提升整体网络安全水平。未来可扩展到支持更多厂商的设备和更复杂的安全策略。

📄 摘要(原文)

This paper presents the design and prototype implementation of a natural language interface for configuring enterprise firewalls. The framework allows administrators to express access control policies in plain language, which are then translated into vendor specific configurations. A compact schema bound intermediate representation separates human intent from device syntax and in the current prototype compiles to Palo Alto PAN OS command line configuration while remaining extensible to other platforms. Large language models are used only as assistive parsers that generate typed intermediate representation objects, while compilation and enforcement remain deterministic. The prototype integrates three validation layers, namely a static linter that checks structural and vendor specific constraints, a safety gate that blocks overly permissive rules such as any to any allows, and a Batfish based simulator that validates configuration syntax and referential integrity against a synthetic device model. The paper describes the architecture, implementation, and test methodology on synthetic network context datasets and discusses how this approach can evolve into a scalable auditable and human centered workflow for firewall policy management.