We Urgently Need Privilege Management in MCP: A Measurement of API Usage in MCP Ecosystems

作者: Zhihao Li, Kun Li, Boyang Ma, Minghui Xu, Yue Zhang, Xiuzhen Cheng

分类: cs.CR, cs.AI, cs.SE

发布日期: 2025-07-05

💡 一句话要点

大规模测量MCP生态API使用情况,揭示潜在安全风险并提出权限管理方案。

🎯 匹配领域: 支柱九:具身大模型 (Embodied Foundation Models)

关键词: 模型上下文协议 MCP安全 API使用分析 静态分析 权限管理 安全风险评估 LLM安全 插件安全

📋 核心要点

- MCP生态系统缺乏有效的权限管理,导致插件可以随意访问系统资源,存在严重的安全隐患。

- 通过大规模静态分析,论文揭示了MCP插件对网络、系统资源等API的过度使用,并提出了资源访问分类。

- 案例研究表明,权限分离不足会导致权限提升、信息篡改等问题,亟需动态权限模型和自动信任评估。

📝 摘要(中文)

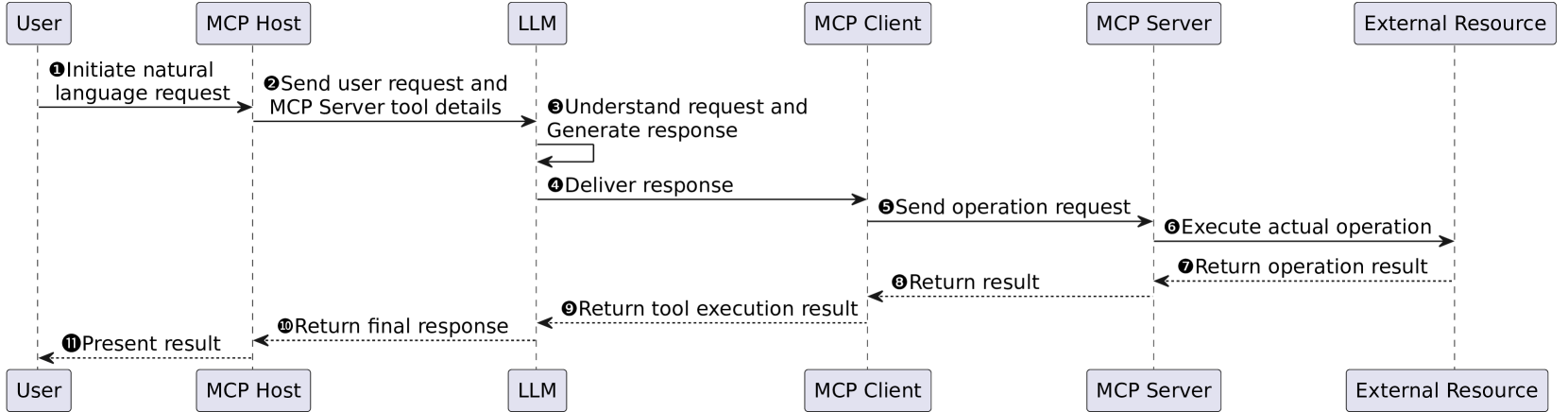

模型上下文协议(MCP)已成为连接大型语言模型与外部工具和资源的一种广泛采用的机制。虽然MCP承诺无缝的可扩展性和丰富的集成,但它也引入了大大扩展的攻击面:任何插件都可以继承广泛的系统权限,而几乎没有隔离或监督。本文对MCP安全风险进行了首次大规模实证分析。我们开发了一个自动化的静态分析框架,并系统地检查了23个功能类别中的2,562个真实世界的MCP应用程序。我们的测量结果表明,网络和系统资源API主导了使用模式,分别影响了1,438和1,237个服务器,而文件和内存资源的使用频率较低,但仍然很重要。我们发现,开发者工具和API开发插件是API密集度最高的,并且不太流行的插件通常包含不成比例的高风险操作。通过具体的案例研究,我们展示了权限分离不足如何导致权限升级、错误信息传播和数据篡改。基于这些发现,我们提出了MCP资源访问的详细分类,量化了与安全相关的API使用情况,并确定了构建更安全的MCP生态系统的开放挑战,包括动态权限模型和自动信任评估。

🔬 方法详解

问题定义:论文旨在解决MCP生态系统中由于缺乏有效的权限管理而导致的安全风险问题。现有方法的痛点在于,MCP插件可以继承广泛的系统权限,而几乎没有隔离或监督,这使得攻击者可以利用插件进行权限提升、错误信息传播和数据篡改等恶意活动。

核心思路:论文的核心解决思路是通过大规模的静态分析,量化MCP插件对各种系统资源的访问情况,识别高风险插件和操作,并基于分析结果提出权限管理和信任评估的建议。通过了解API的使用模式,可以更好地设计权限控制机制,从而降低安全风险。

技术框架:论文采用的整体框架包括以下几个主要阶段:1) 数据收集:收集了2,562个真实世界的MCP应用程序。2) 静态分析框架开发:开发了一个自动化的静态分析框架,用于分析MCP插件的代码,提取API调用信息。3) API使用情况测量:使用静态分析框架对MCP插件进行分析,统计各种API的使用频率和分布情况。4) 案例研究:通过具体的案例研究,展示权限分离不足可能导致的安全问题。5) 权限管理建议:基于分析结果,提出了MCP资源访问的详细分类,并建议采用动态权限模型和自动信任评估。

关键创新:论文最重要的技术创新点在于对MCP生态系统进行了首次大规模的实证分析,揭示了API使用模式和潜在的安全风险。与现有方法相比,该研究不仅关注理论上的安全漏洞,更侧重于实际应用中的API使用情况,从而能够更准确地评估安全风险。

关键设计:论文的关键设计包括:1) 针对MCP插件的静态分析框架,能够自动提取API调用信息。2) MCP资源访问的详细分类,将API调用分为网络、系统资源、文件、内存等类别。3) 基于API使用情况的风险评估方法,用于识别高风险插件和操作。

🖼️ 关键图片

📊 实验亮点

研究发现,网络和系统资源API是MCP插件最常使用的API,分别影响了1,438和1,237个服务器。开发者工具和API开发插件是API密集度最高的。此外,研究还发现,不太流行的插件往往包含不成比例的高风险操作。案例研究揭示了权限分离不足导致的权限提升、信息篡改等安全问题。

🎯 应用场景

该研究成果可应用于提升大型语言模型应用生态系统的安全性,例如,为MCP插件开发者提供安全编码指南,帮助平台运营者实施更严格的权限控制策略,以及为用户提供更可靠的插件选择建议。研究结果对于构建更安全、可信赖的AI应用生态具有重要意义。

📄 摘要(原文)

The Model Context Protocol (MCP) has emerged as a widely adopted mechanism for connecting large language models to external tools and resources. While MCP promises seamless extensibility and rich integrations, it also introduces a substantially expanded attack surface: any plugin can inherit broad system privileges with minimal isolation or oversight. In this work, we conduct the first large-scale empirical analysis of MCP security risks. We develop an automated static analysis framework and systematically examine 2,562 real-world MCP applications spanning 23 functional categories. Our measurements reveal that network and system resource APIs dominate usage patterns, affecting 1,438 and 1,237 servers respectively, while file and memory resources are less frequent but still significant. We find that Developer Tools and API Development plugins are the most API-intensive, and that less popular plugins often contain disproportionately high-risk operations. Through concrete case studies, we demonstrate how insufficient privilege separation enables privilege escalation, misinformation propagation, and data tampering. Based on these findings, we propose a detailed taxonomy of MCP resource access, quantify security-relevant API usage, and identify open challenges for building safer MCP ecosystems, including dynamic permission models and automated trust assessment.