OMNISEC: LLM-Driven Provenance-based Intrusion Detection via Retrieval-Augmented Behavior Prompting

作者: Wenrui Cheng, Tiantian Zhu, Shunan Jing, Jian-Ping Mei, Mingjun Ma, Jiaobo Jin, Zhengqiu Weng

分类: cs.CR, cs.AI

发布日期: 2025-03-05 (更新: 2025-07-22)

💡 一句话要点

OMNISEC:基于LLM和溯源图的入侵检测,通过检索增强行为提示提升检测效果

🎯 匹配领域: 支柱九:具身大模型 (Embodied Foundation Models)

关键词: 入侵检测 溯源分析 大型语言模型 检索增强生成 异常检测 安全分析 攻击图 行为分析

📋 核心要点

- 现有基于溯源的入侵检测系统在动态建模攻击特征、依赖大量攻击样本以及区分正常行为变化和真实攻击行为方面存在挑战。

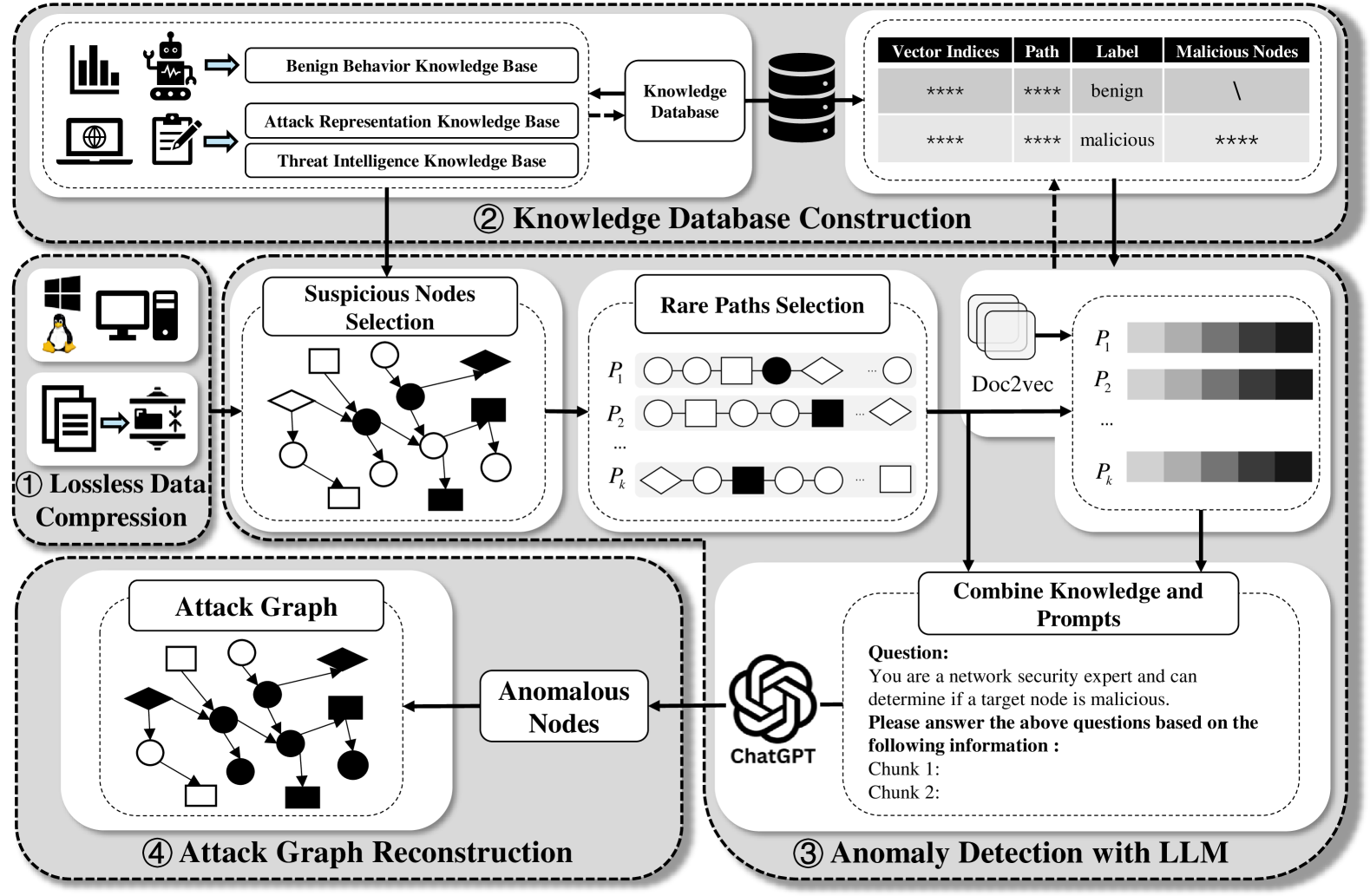

- OMNISEC的核心思想是利用LLM和检索增强生成(RAG),结合溯源图中的可疑节点、罕见路径以及外部知识库,判断异常行为是否为真实攻击。

- 实验结果表明,OMNISEC在公共基准数据集上取得了优于现有方法的性能,验证了该方法在入侵检测方面的有效性。

📝 摘要(中文)

本文提出了一种名为OMNISEC的入侵检测系统,该系统利用大型语言模型(LLM)和检索增强行为提示来改进基于溯源的入侵检测系统(PIDS)。现有PIDS面临规则难以动态适应攻击演变、监督学习依赖大量攻击样本、异常检测易产生大量误报等问题。OMNISEC通过构建可疑节点和罕见路径来识别异常节点和事件。结合外部知识库,OMNISEC使用检索增强生成(RAG)使LLM能够判断异常行为是否为真实攻击。最终,OMNISEC可以重构攻击图,还原攻击者的完整入侵行为链。实验结果表明,OMNISEC在公共基准数据集上优于现有方法。

🔬 方法详解

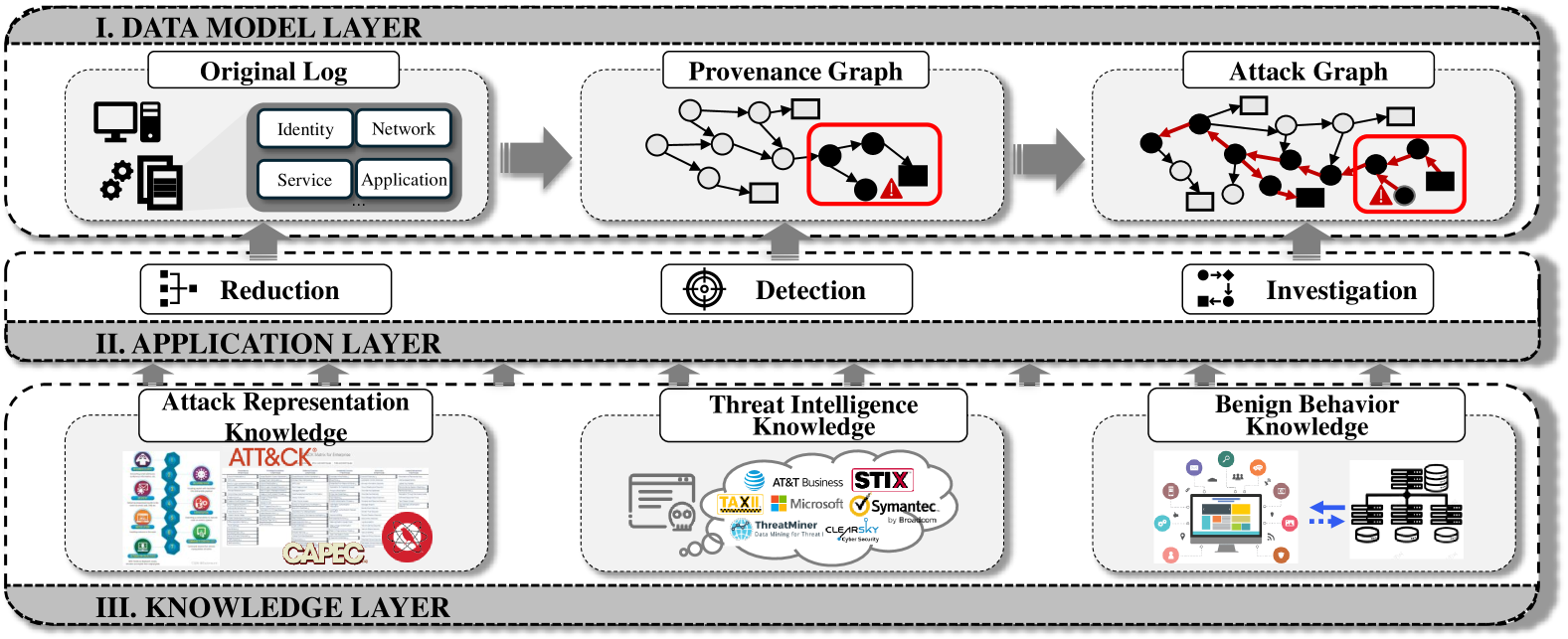

问题定义:现有的基于溯源的入侵检测系统(PIDS)面临诸多挑战。规则型系统难以动态适应不断演变的攻击技术,导致漏报;监督学习方法依赖大量的攻击样本,但在实际应用中攻击样本往往稀缺;异常检测方法容易将正常行为的变化误判为攻击,产生大量的误报,增加了安全分析师的人工分析成本。

核心思路:OMNISEC的核心思路是利用大型语言模型(LLM)的强大推理能力,结合检索增强生成(RAG)技术,将溯源图中的异常行为与外部知识库进行关联,从而判断该异常行为是否为真实的攻击。通过这种方式,可以有效减少误报,降低人工分析成本。

技术框架:OMNISEC的整体框架主要包含以下几个阶段:1) 溯源图构建:从系统日志中提取事件,构建溯源图,记录进程间的依赖关系。2) 异常检测:通过分析溯源图,识别可疑节点和罕见路径,作为潜在的攻击行为。3) 检索增强行为提示:利用RAG技术,从外部知识库中检索与可疑行为相关的知识,并将其作为提示输入LLM。4) 攻击判定与攻击图重构:LLM根据检索到的知识,判断可疑行为是否为真实攻击,并重构攻击图,还原攻击者的完整入侵行为链。

关键创新:OMNISEC的关键创新在于将LLM和RAG技术应用于基于溯源的入侵检测。传统方法往往依赖人工规则或统计模型,难以有效应对新型攻击。OMNISEC通过LLM的推理能力,可以更好地理解攻击行为的语义,并结合外部知识库进行判断,从而提高检测准确率。

关键设计:OMNISEC的关键设计包括:1) 可疑节点和罕见路径的定义和识别方法;2) 外部知识库的选择和构建;3) RAG的检索策略和提示构建方法;4) LLM的选择和微调策略。具体的参数设置、损失函数、网络结构等技术细节在论文中可能未详细描述,属于未知信息。

🖼️ 关键图片

📊 实验亮点

OMNISEC在公共基准数据集上的实验结果表明,其性能优于现有方法。具体的数据指标和对比基线在摘要中未给出,属于未知信息。但论文强调OMNISEC能够有效减少误报,提高检测准确率,并重构完整的攻击链,为安全分析师提供更全面的攻击信息。

🎯 应用场景

OMNISEC可应用于企业安全运营中心(SOC)、云安全平台等场景,用于实时检测和分析终端安全威胁。该研究有助于提高入侵检测的准确性和效率,降低安全分析师的人工分析成本,并为企业提供更全面的安全防护能力。未来,该技术可进一步扩展到其他安全领域,如漏洞挖掘、恶意代码分析等。

📄 摘要(原文)

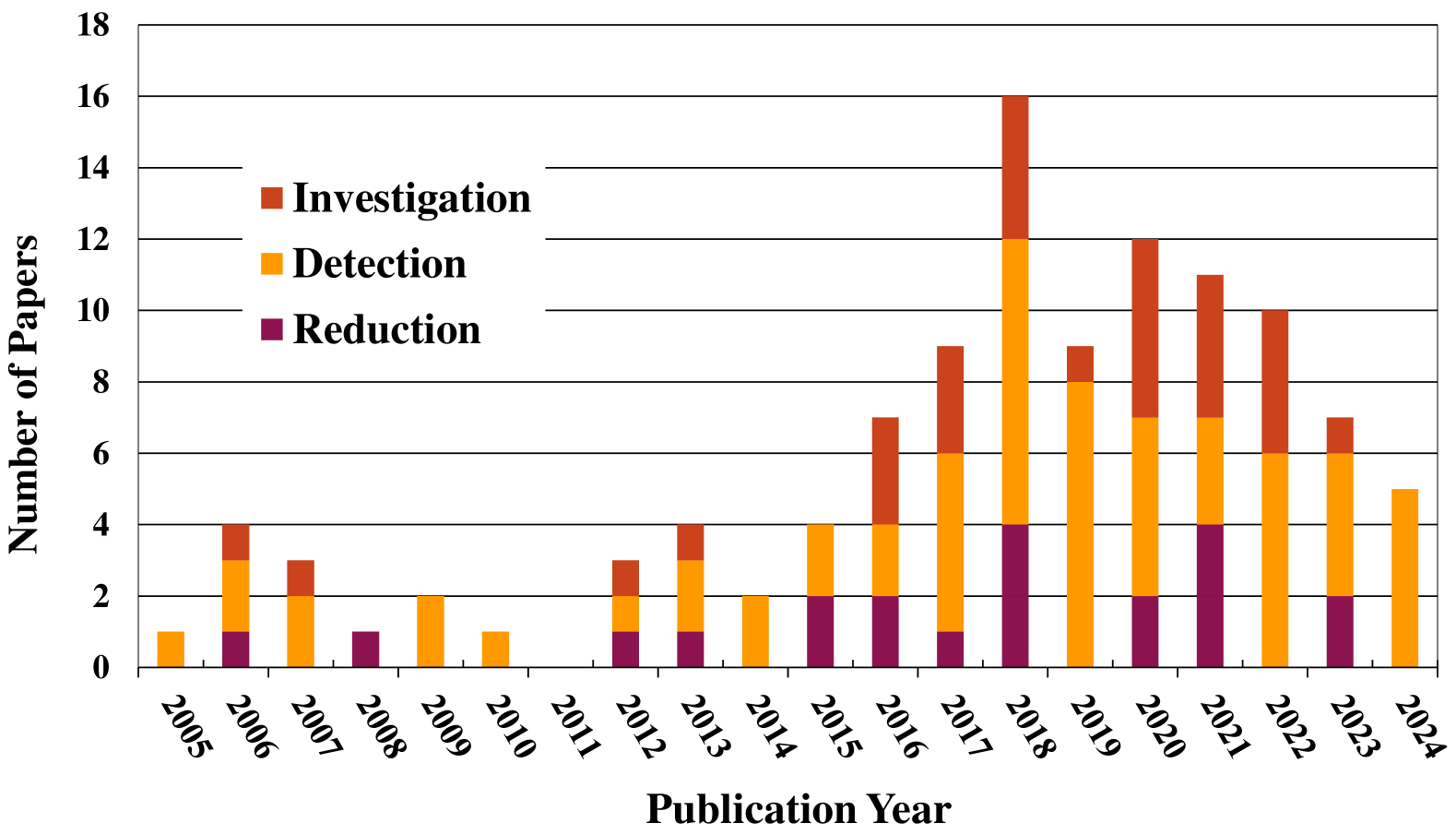

Recently, Provenance-based Intrusion Detection Systems (PIDSes) have been widely used for endpoint threat analysis. These studies can be broadly categorized into rule-based detection systems and learning-based detection systems. Among these, due to the evolution of attack techniques, rules cannot dynamically model all the characteristics of attackers. As a result, such systems often face false negatives. Learning-based detection systems are further divided into supervised learning and anomaly detection. The scarcity of attack samples hinders the usability and effectiveness of supervised learning-based detection systems in practical applications. Anomaly-based detection systems face a massive false positive problem because they cannot distinguish between changes in normal behavior and real attack behavior. The alert results of detection systems are closely related to the manual labor costs of subsequent security analysts. To reduce manual analysis time, we propose OMNISEC, which applies large language models (LLMs) to anomaly-based intrusion detection systems via retrieval-augmented behavior prompting. OMNISEC can identify abnormal nodes and corresponding abnormal events by constructing suspicious nodes and rare paths. By combining two external knowledge bases, OMNISEC uses Retrieval Augmented Generation (RAG) to enable the LLM to determine whether abnormal behavior is a real attack. Finally, OMNISEC can reconstruct the attack graph and restore the complete attack behavior chain of the attacker's intrusion. Experimental results show that OMNISEC outperforms state-of-the-art methods on public benchmark datasets.