Stealthy Backdoor Attack to Real-world Models in Android Apps

作者: Jiali Wei, Ming Fan, Xicheng Zhang, Wenjing Jiao, Haijun Wang, Ting Liu

分类: cs.CR, cs.AI

发布日期: 2025-01-02

💡 一句话要点

提出基于隐写术的隐蔽后门攻击,提升安卓应用中真实模型攻击的有效性和隐蔽性。

🎯 匹配领域: 支柱二:RL算法与架构 (RL & Architecture)

关键词: 后门攻击 深度学习安全 安卓应用 隐写术 对抗性攻击

📋 核心要点

- 现有后门攻击研究在真实世界模型上的有效性和隐蔽性不足,难以在实际安卓应用中有效实施。

- 利用基于DNN隐写术生成难以察觉的、样本特定的后门触发器,提升攻击的有效性和隐蔽性。

- 实验结果表明,该方法在攻击成功率上优于现有方法,并能更好地保持模型的正常性能。

📝 摘要(中文)

深度神经网络(DNN)凭借其卓越的性能已广泛应用于各个领域。许多深度学习(DL)模型现在嵌入到移动应用程序中,通过设备上的DL使终端用户更容易访问。然而,将设备上的DL部署到用户的智能手机中也同时引入了一些安全威胁,其中一个主要威胁是后门攻击。虽然针对后门攻击已经进行了广泛的研究,并提出了许多攻击方法,但很少有研究调查在现实世界中部署的DL模型的后门攻击,或者它们在有效性和隐蔽性方面表现出明显的不足。本文探索了对从移动应用程序中提取的真实世界DL模型进行更有效和隐蔽的后门攻击。主要依据是基于DNN的隐写术生成不易察觉且特定于样本的后门触发器,可以提高对真实世界模型进行后门攻击的有效性。首先,确认了基于隐写术的后门攻击在四种最先进的DNN模型上的有效性。随后,系统地评估和分析了攻击的隐蔽性,以确保它们难以被察觉。最后,在真实世界的模型上实现了后门攻击,并将方法与三种基线方法进行了比较。收集了38,387个移动应用程序,从中提取了89个DL模型,并分析了这些模型以获得攻击所需的模型信息。在识别出目标模型后,该方法实现了比DeepPayload平均高12.50%的攻击成功率,同时更好地保持了模型的正常性能。大量的实验结果表明,该方法能够对真实世界的模型进行更有效、更鲁棒和更隐蔽的后门攻击。

🔬 方法详解

问题定义:论文旨在解决现实安卓应用中深度学习模型面临的后门攻击问题。现有后门攻击方法在真实场景下的有效性和隐蔽性不足,容易被检测或影响模型的正常性能。因此,需要一种更隐蔽、更有效的后门攻击方法,能够在不影响模型正常功能的前提下,实现高攻击成功率。

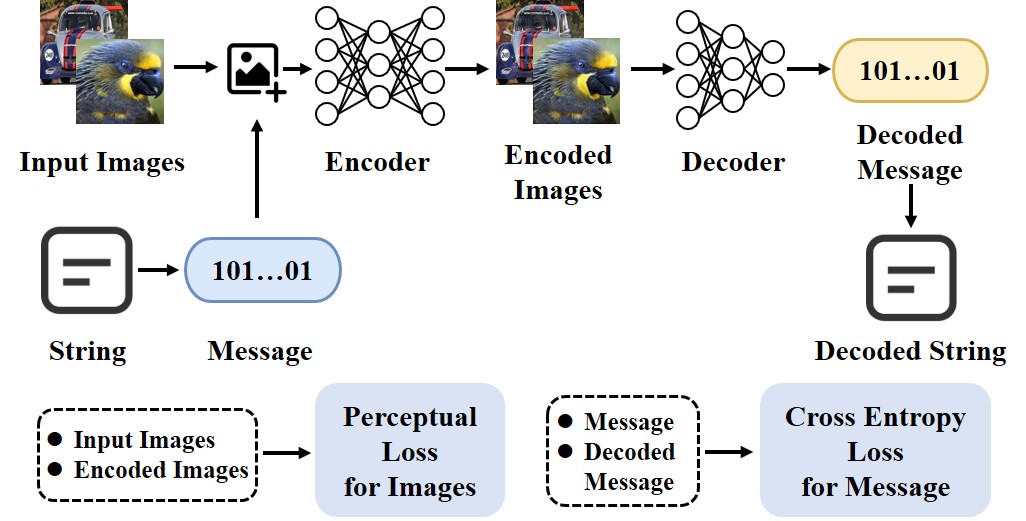

核心思路:论文的核心思路是利用基于深度神经网络的隐写术生成难以察觉的后门触发器。通过将触发器嵌入到输入样本中,使得模型在遇到这些特定样本时,会错误地输出攻击者预设的结果。这种方法的关键在于触发器的隐蔽性,使其难以被人类或防御机制察觉。

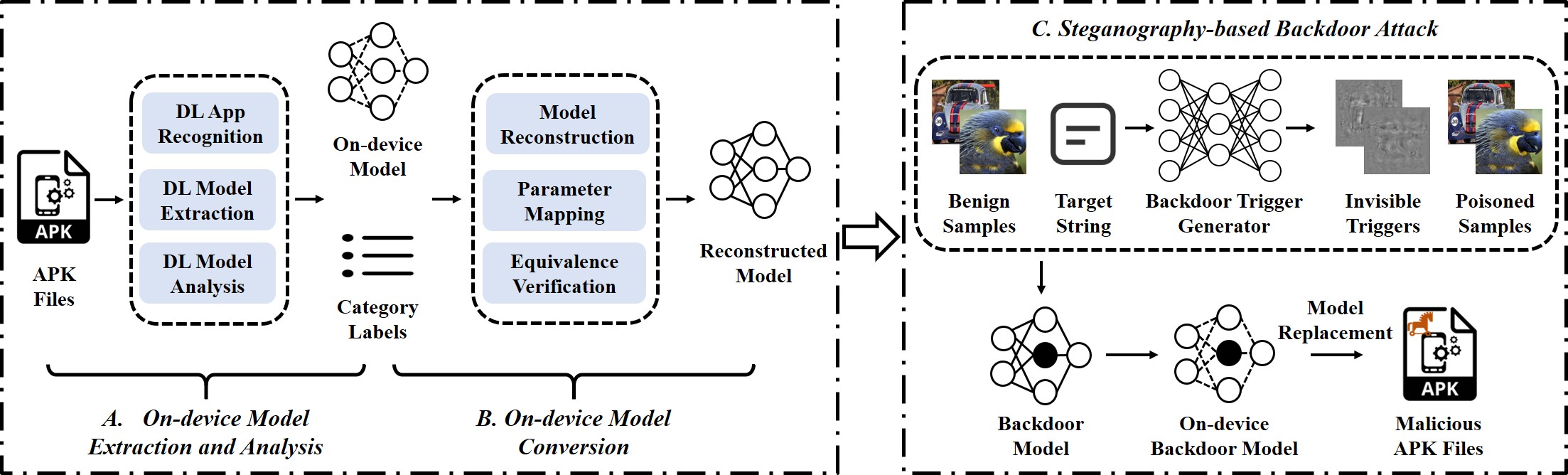

技术框架:该研究的技术框架主要包含以下几个阶段:1) 从安卓应用中提取深度学习模型;2) 分析提取的模型,获取模型结构和参数信息;3) 利用DNN隐写术生成隐蔽的后门触发器;4) 将触发器嵌入到训练数据中,对模型进行后门训练;5) 在真实世界的模型上进行攻击测试,评估攻击的有效性和隐蔽性;6) 与基线方法进行比较,验证方法的优越性。

关键创新:该研究的关键创新在于将DNN隐写术应用于后门攻击,生成了样本特定的、难以察觉的后门触发器。与传统的后门攻击方法相比,这种方法能够更好地平衡攻击的有效性和隐蔽性,使其更难被检测和防御。

关键设计:论文的关键设计包括:1) 使用特定的DNN结构进行隐写术,以确保触发器的隐蔽性;2) 设计损失函数,平衡攻击成功率和模型正常性能;3) 针对不同的目标模型,调整触发器的生成策略,以提高攻击的鲁棒性。

🖼️ 关键图片

📊 实验亮点

实验结果表明,该方法在真实世界的模型上实现了比DeepPayload平均高12.50%的攻击成功率,同时更好地保持了模型的正常性能。这表明该方法在有效性和隐蔽性方面都优于现有的后门攻击方法,具有实际应用价值。

🎯 应用场景

该研究成果可应用于评估和增强安卓应用中深度学习模型的安全性。通过模拟真实的后门攻击场景,可以帮助开发者发现模型中的潜在漏洞,并采取相应的防御措施,例如后门检测、模型加固等,从而提高移动应用的安全性和用户隐私保护。

📄 摘要(原文)

Powered by their superior performance, deep neural networks (DNNs) have found widespread applications across various domains. Many deep learning (DL) models are now embedded in mobile apps, making them more accessible to end users through on-device DL. However, deploying on-device DL to users' smartphones simultaneously introduces several security threats. One primary threat is backdoor attacks. Extensive research has explored backdoor attacks for several years and has proposed numerous attack approaches. However, few studies have investigated backdoor attacks on DL models deployed in the real world, or they have shown obvious deficiencies in effectiveness and stealthiness. In this work, we explore more effective and stealthy backdoor attacks on real-world DL models extracted from mobile apps. Our main justification is that imperceptible and sample-specific backdoor triggers generated by DNN-based steganography can enhance the efficacy of backdoor attacks on real-world models. We first confirm the effectiveness of steganography-based backdoor attacks on four state-of-the-art DNN models. Subsequently, we systematically evaluate and analyze the stealthiness of the attacks to ensure they are difficult to perceive. Finally, we implement the backdoor attacks on real-world models and compare our approach with three baseline methods. We collect 38,387 mobile apps, extract 89 DL models from them, and analyze these models to obtain the prerequisite model information for the attacks. After identifying the target models, our approach achieves an average of 12.50% higher attack success rate than DeepPayload while better maintaining the normal performance of the models. Extensive experimental results demonstrate that our method enables more effective, robust, and stealthy backdoor attacks on real-world models.