Adversarial Attack and Defense for LoRa Device Identification and Authentication via Deep Learning

作者: Yalin E. Sagduyu, Tugba Erpek

分类: cs.NI, cs.AI, cs.CR, cs.LG, eess.SP

发布日期: 2024-12-30

💡 一句话要点

提出基于深度学习的LoRa设备身份识别与认证的对抗攻击与防御方法

🎯 匹配领域: 支柱一:机器人控制 (Robot Control)

关键词: LoRa网络安全 设备身份识别 深度学习 对抗攻击 对抗防御 物联网安全 快速梯度符号法

📋 核心要点

- LoRa网络在设备身份验证方面存在安全隐患,易受恶意设备攻击,现有方法难以有效识别和防御。

- 利用深度学习技术,构建卷积和前馈神经网络,实现LoRa设备的识别与合法/恶意分类,并研究对抗攻击的影响。

- 通过对抗训练增强分类器的鲁棒性,实验结果表明,该方法能有效防御针对LoRa信号的对抗攻击。

📝 摘要(中文)

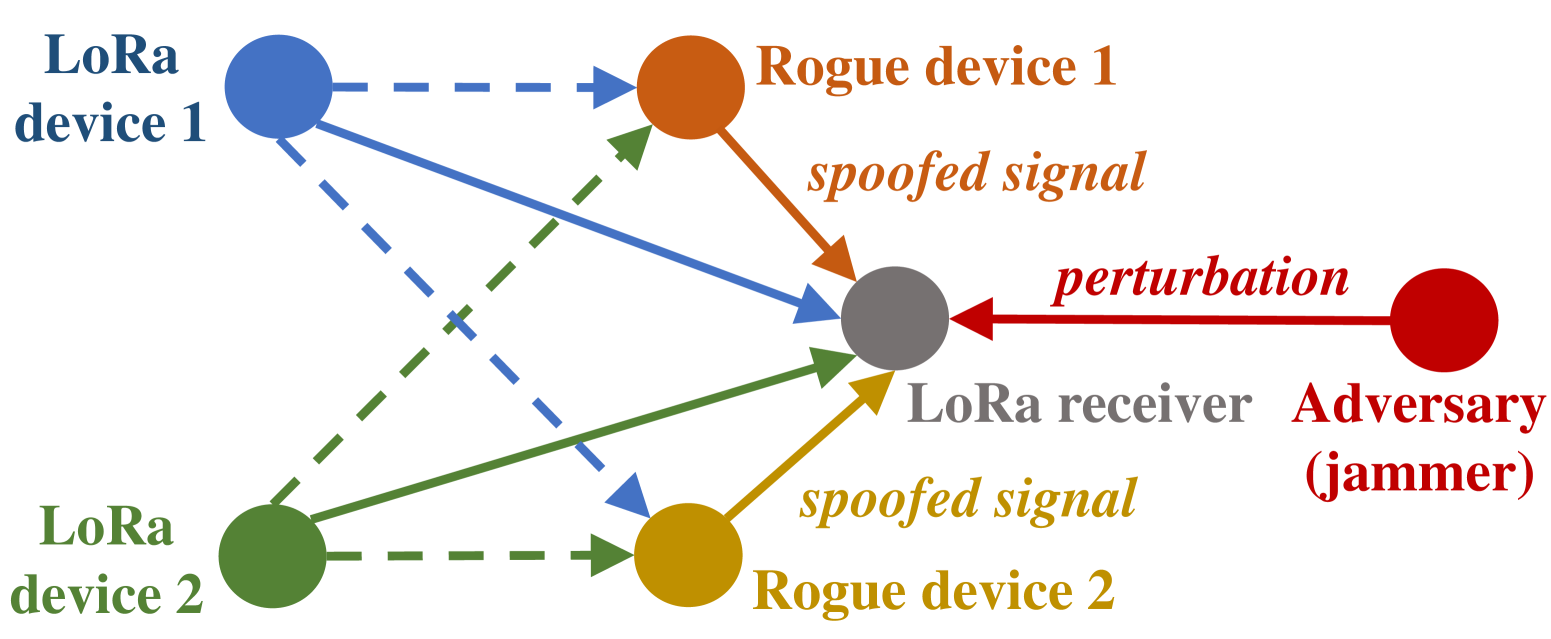

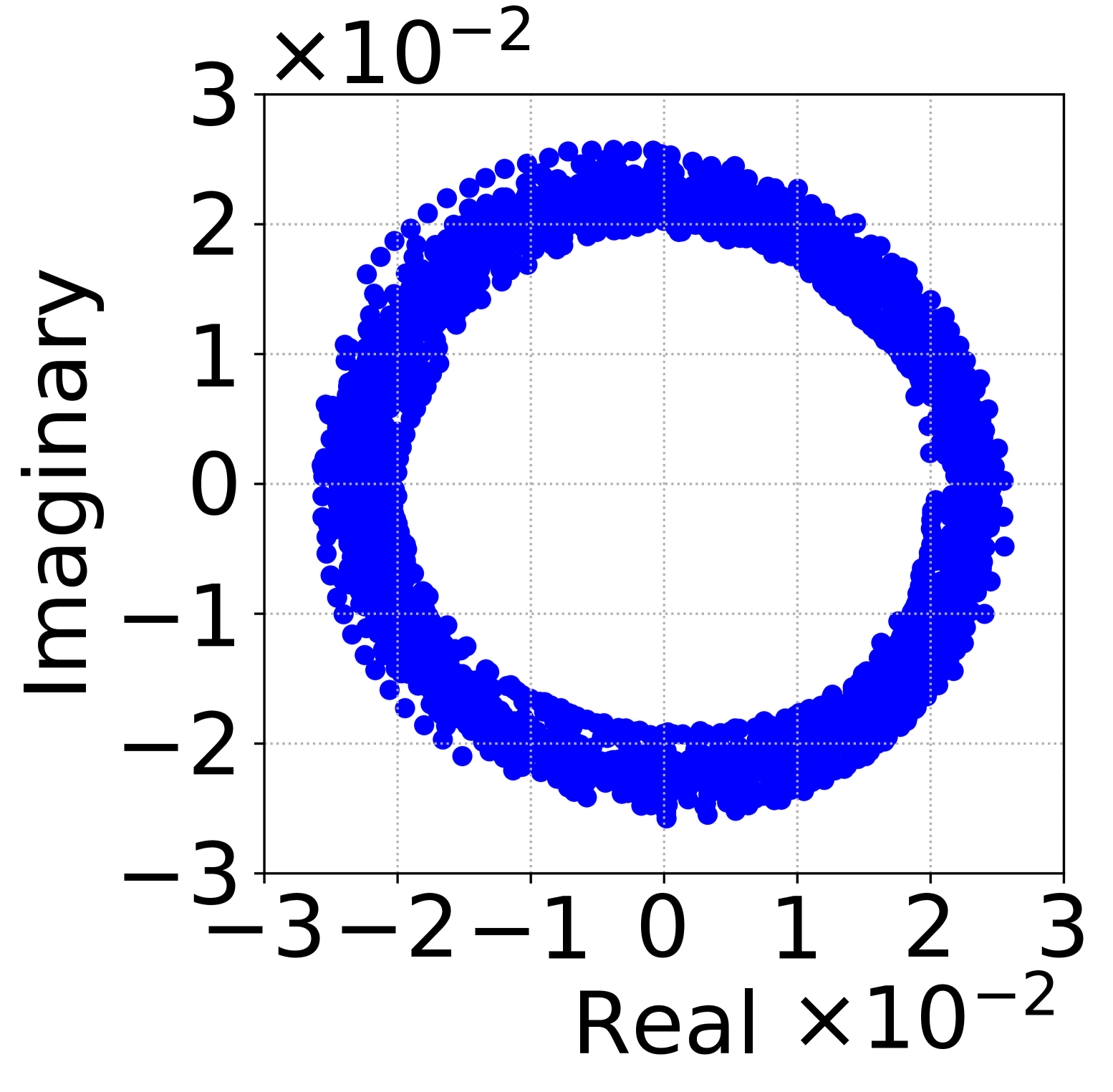

本文研究了基于深度学习的LoRa设备身份识别与认证的安全问题,针对物联网中低功耗广域网络(LPWAN)的LoRa通信,提出了一种深度学习方法来识别LoRa设备并将其分类为合法或恶意设备。使用实际LoRa信号数据训练了卷积和前馈神经网络。研究了对抗攻击场景,其中攻击者通过基于合法设备信号的核密度估计(KDE)方法来伪造恶意LoRa信号。考虑了两种情况:(i)训练两个独立的分类器分别用于设备识别和分类;(ii)训练一个多任务分类器同时执行两项任务。研究了DNN在输入样本中受到操纵的脆弱性,使用快速梯度符号法(FGSM)进行非目标和目标对抗攻击。针对LoRa信号分析的单任务和多任务分类器,考虑了单独和常见的扰动。提出了一种防御方法,通过对抗训练提高分类器的鲁棒性。结果量化了LoRa信号分类任务对抗攻击的脆弱性,并强调了加强物联网应用以应对这些微妙而有效的威胁的必要性。

🔬 方法详解

问题定义:LoRa网络在物联网应用中广泛使用,但其设备身份识别和认证环节存在安全漏洞,容易受到恶意设备的攻击。现有的安全机制难以有效地区分合法设备和伪造的恶意设备,从而威胁LoRa网络的可靠性和安全性。

核心思路:本文的核心思路是利用深度学习技术,特别是深度神经网络(DNN),学习LoRa信号的特征,从而实现对LoRa设备的身份识别和合法/恶意分类。同时,考虑到对抗攻击的存在,通过对抗训练提高模型的鲁棒性,使其能够抵抗恶意攻击者的干扰。

技术框架:整体框架包括数据采集、模型训练、对抗攻击和防御四个主要阶段。首先,采集真实的LoRa信号数据。然后,使用这些数据训练DNN模型,包括卷积神经网络(CNN)和前馈神经网络(FNN)。接着,模拟对抗攻击,使用快速梯度符号法(FGSM)生成对抗样本。最后,通过对抗训练,将对抗样本加入训练集,提高模型的鲁棒性。考虑了单任务分类器(分别用于设备识别和分类)和多任务分类器(同时执行两项任务)。

关键创新:本文的关键创新在于将深度学习技术应用于LoRa设备身份识别和认证,并深入研究了对抗攻击对该系统的影响。此外,通过对抗训练,有效地提高了模型的鲁棒性,使其能够抵抗对抗攻击。与传统方法相比,深度学习方法能够自动学习信号特征,具有更强的适应性和泛化能力。

关键设计:在模型设计方面,采用了CNN和FNN两种网络结构,以提取LoRa信号的不同特征。在对抗攻击方面,使用了FGSM方法生成对抗样本,并考虑了非目标和目标攻击。在对抗训练方面,将对抗样本与原始样本混合,以提高模型的鲁棒性。具体参数设置和网络结构细节未明确给出,属于未知信息。

🖼️ 关键图片

📊 实验亮点

实验结果表明,基于深度学习的LoRa设备识别方法容易受到对抗攻击的影响,准确率显著下降。通过对抗训练,可以有效提高模型的鲁棒性,在对抗攻击下保持较高的识别准确率。具体性能数据和提升幅度未在摘要中明确给出,属于未知信息。

🎯 应用场景

该研究成果可应用于物联网安全领域,提升LoRa网络的安全性。通过准确识别和认证LoRa设备,可以有效防止恶意设备接入网络,保障数据传输的可靠性和完整性。该技术还可扩展到其他无线通信网络的安全防护,具有广泛的应用前景。

📄 摘要(原文)

LoRa provides long-range, energy-efficient communications in Internet of Things (IoT) applications that rely on Low-Power Wide-Area Network (LPWAN) capabilities. Despite these merits, concerns persist regarding the security of LoRa networks, especially in situations where device identification and authentication are imperative to secure the reliable access to the LoRa networks. This paper explores a deep learning (DL) approach to tackle these concerns, focusing on two critical tasks, namely (i) identifying LoRa devices and (ii) classifying them to legitimate and rogue devices. Deep neural networks (DNNs), encompassing both convolutional and feedforward neural networks, are trained for these tasks using actual LoRa signal data. In this setting, the adversaries may spoof rogue LoRa signals through the kernel density estimation (KDE) method based on legitimate device signals that are received by the adversaries. Two cases are considered, (i) training two separate classifiers, one for each of the two tasks, and (ii) training a multi-task classifier for both tasks. The vulnerabilities of the resulting DNNs to manipulations in input samples are studied in form of untargeted and targeted adversarial attacks using the Fast Gradient Sign Method (FGSM). Individual and common perturbations are considered against single-task and multi-task classifiers for the LoRa signal analysis. To provide resilience against such attacks, a defense approach is presented by increasing the robustness of classifiers with adversarial training. Results quantify how vulnerable LoRa signal classification tasks are to adversarial attacks and emphasize the need to fortify IoT applications against these subtle yet effective threats.