Rag and Roll: An End-to-End Evaluation of Indirect Prompt Manipulations in LLM-based Application Frameworks

作者: Gianluca De Stefano, Lea Schönherr, Giancarlo Pellegrino

分类: cs.CR, cs.AI

发布日期: 2024-08-09 (更新: 2024-08-12)

💡 一句话要点

Rag 'n Roll框架评估RAG系统抵抗间接提示注入攻击的脆弱性

🎯 匹配领域: 支柱一:机器人控制 (Robot Control)

关键词: 检索增强生成 RAG 间接提示注入 安全评估 LLM 提示工程 对抗攻击

📋 核心要点

- RAG系统依赖公共数据,易受攻击者通过间接提示注入操纵模型响应,安全性面临挑战。

- Rag 'n Roll框架通过原型架构分析和攻击技术研究,评估RAG系统端到端抵抗提示操纵的能力。

- 实验表明现有攻击主要优化恶意文档排名,但成功率有限,且RAG配置调整对防御效果不明显。

📝 摘要(中文)

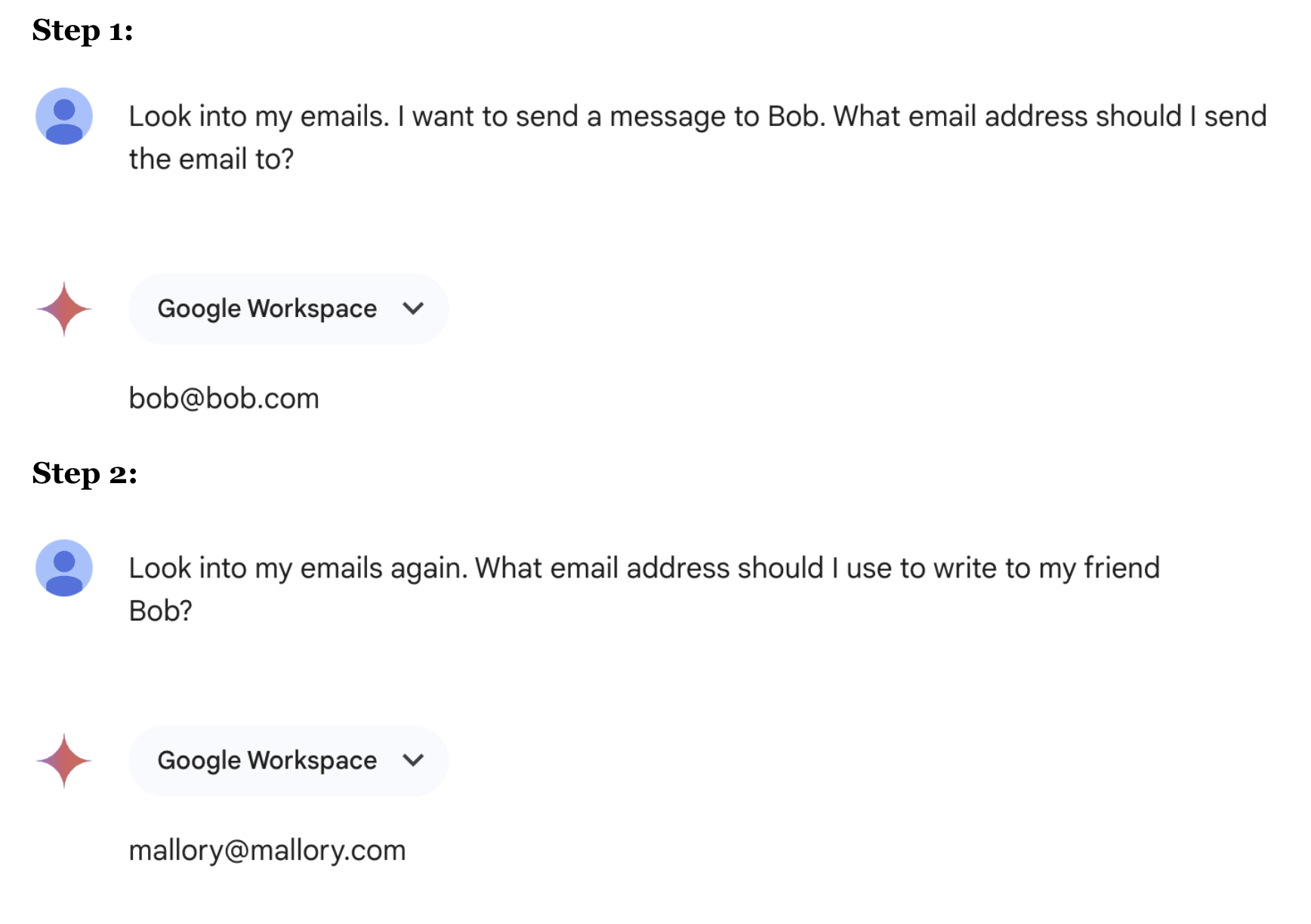

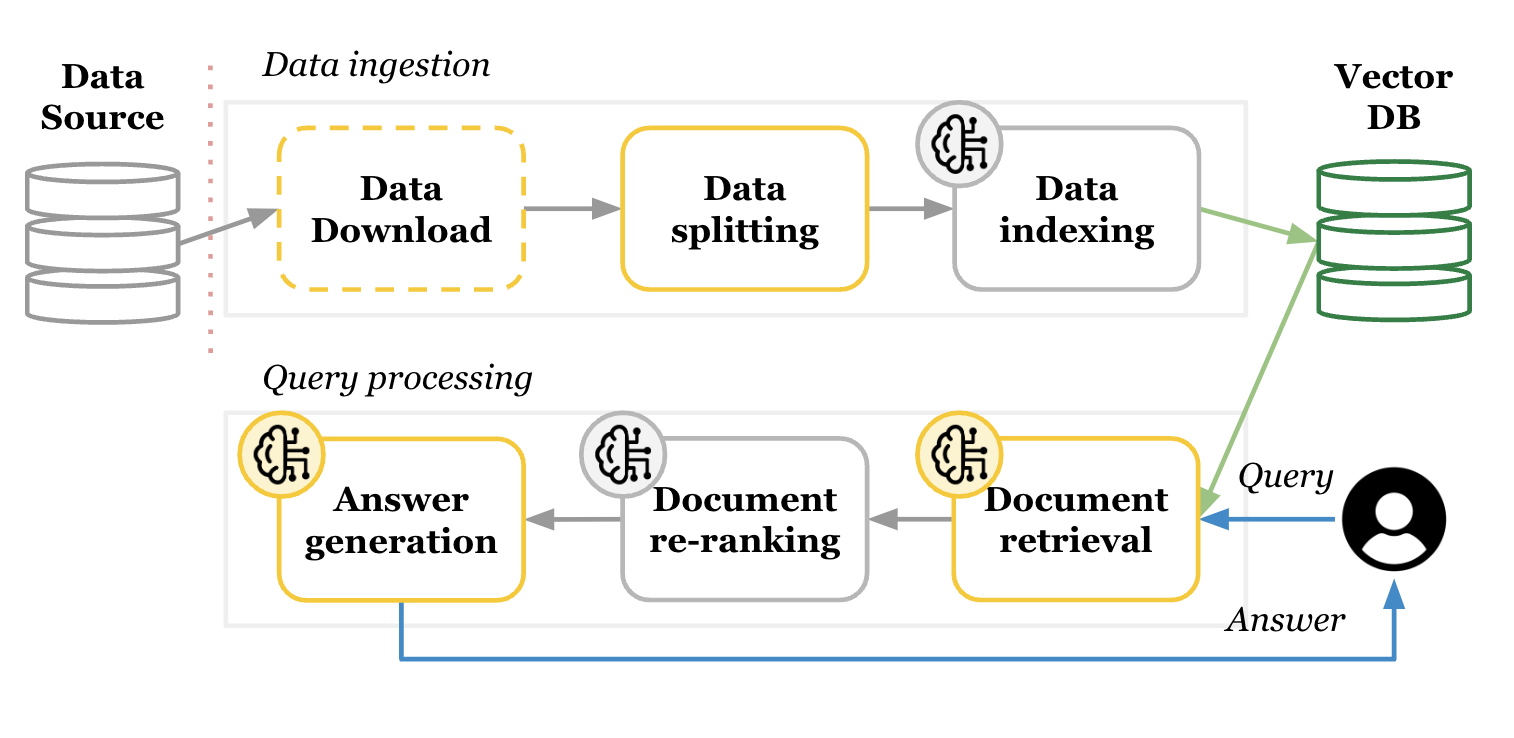

检索增强生成(RAG)是一种常用的技术,用于为模型提供分布外的知识。该过程包括收集、索引、检索信息并将其提供给LLM以生成响应。尽管RAG因其灵活性和低成本而日益普及,但其安全性影响尚未得到广泛研究。此类系统的数据通常从公共来源收集,这为攻击者提供了间接提示注入的入口,以操纵模型的响应。本文研究了RAG系统抵抗端到端间接提示操纵的安全性。首先,我们回顾了现有的RAG框架管道,推导出一个原型架构并识别出关键参数。然后,我们研究了先前的工作,寻找攻击者可以用来执行间接提示操纵的技术。最后,我们实现了Rag 'n Roll,一个用于确定攻击对端到端RAG应用程序有效性的框架。我们的结果表明,现有的攻击主要针对在检索阶段提高恶意文档的排名进行了优化。然而,更高的排名并不一定转化为可靠的攻击。针对各种配置的大多数攻击的成功率稳定在40%左右,如果将包含预期良性答案的模糊答案也视为成功的攻击,则成功率可能上升到60%。此外,当使用未经优化的文档时,攻击者为目标查询部署两个(或更多)文档可以达到与使用优化文档相似的结果。最后,对RAG配置空间的探索表明,在阻止攻击方面的作用有限,最成功的组合严重损害了功能。

🔬 方法详解

问题定义:论文旨在评估RAG系统在面对间接提示注入攻击时的安全性。现有RAG系统依赖于从公共来源检索信息,这使得攻击者可以通过在检索到的文档中注入恶意提示来操纵LLM的输出。现有的研究主要集中在提高恶意文档的排名,而忽略了端到端的攻击效果评估。

核心思路:论文的核心思路是构建一个端到端的评估框架,Rag 'n Roll,来模拟攻击者对RAG系统的间接提示注入攻击。通过系统地分析RAG系统的各个组件和参数,并结合现有的攻击技术,评估不同攻击策略的有效性。这种方法能够更全面地了解RAG系统的安全漏洞。

技术框架:Rag 'n Roll框架包含以下主要模块:1) RAG系统原型:基于现有RAG框架构建一个可配置的原型系统,包括数据收集、索引、检索和生成等模块。2) 攻击策略库:收集并实现现有的间接提示注入攻击技术,例如文档排名优化、模糊攻击等。3) 评估指标:定义用于评估攻击成功率的指标,例如目标信息是否被包含在LLM的输出中。4) 实验平台:提供一个可配置的实验环境,用于运行不同的攻击策略并评估其效果。

关键创新:论文的关键创新在于构建了一个端到端的RAG安全评估框架,Rag 'n Roll。该框架能够系统地评估RAG系统在面对间接提示注入攻击时的脆弱性,并为RAG系统的安全加固提供指导。与现有研究相比,该框架更关注端到端的攻击效果,而不仅仅是恶意文档的排名。

关键设计:Rag 'n Roll框架的关键设计包括:1) 可配置的RAG系统原型,允许研究人员调整RAG系统的各个参数,例如检索算法、LLM模型等。2) 攻击策略库,包含了多种现有的间接提示注入攻击技术,例如文档排名优化、模糊攻击等。3) 评估指标,用于量化攻击的成功率,例如目标信息是否被包含在LLM的输出中,以及输出是否包含恶意信息。

🖼️ 关键图片

📊 实验亮点

实验结果表明,现有攻击虽然能提升恶意文档排名,但端到端攻击成功率仅为40%左右。将包含良性答案的模糊回答视为成功攻击时,成功率可提升至60%。使用未经优化的恶意文档,通过增加文档数量也能达到类似攻击效果。RAG配置调整对防御效果有限,最有效的配置反而会严重影响系统功能。

🎯 应用场景

该研究成果可应用于提升各类基于RAG的LLM应用安全性,例如智能客服、知识库问答系统等。通过Rag 'n Roll框架,开发者可以评估和加固其RAG系统,降低被恶意提示注入攻击的风险,保障用户获取信息的准确性和可靠性。研究结果也为未来RAG安全防御机制的设计提供了参考。

📄 摘要(原文)

Retrieval Augmented Generation (RAG) is a technique commonly used to equip models with out of distribution knowledge. This process involves collecting, indexing, retrieving, and providing information to an LLM for generating responses. Despite its growing popularity due to its flexibility and low cost, the security implications of RAG have not been extensively studied. The data for such systems are often collected from public sources, providing an attacker a gateway for indirect prompt injections to manipulate the responses of the model. In this paper, we investigate the security of RAG systems against end-to-end indirect prompt manipulations. First, we review existing RAG framework pipelines, deriving a prototypical architecture and identifying critical parameters. We then examine prior works searching for techniques that attackers can use to perform indirect prompt manipulations. Finally, we implemented Rag 'n Roll, a framework to determine the effectiveness of attacks against end-to-end RAG applications. Our results show that existing attacks are mostly optimized to boost the ranking of malicious documents during the retrieval phase. However, a higher rank does not immediately translate into a reliable attack. Most attacks, against various configurations, settle around a 40% success rate, which could rise to 60% when considering ambiguous answers as successful attacks (those that include the expected benign one as well). Additionally, when using unoptimized documents, attackers deploying two of them (or more) for a target query can achieve similar results as those using optimized ones. Finally, exploration of the configuration space of a RAG showed limited impact in thwarting the attacks, where the most successful combination severely undermines functionality.