When LLMs Meet Cybersecurity: A Systematic Literature Review

作者: Jie Zhang, Haoyu Bu, Hui Wen, Yongji Liu, Haiqiang Fei, Rongrong Xi, Lun Li, Yun Yang, Hongsong Zhu, Dan Meng

分类: cs.CR, cs.AI

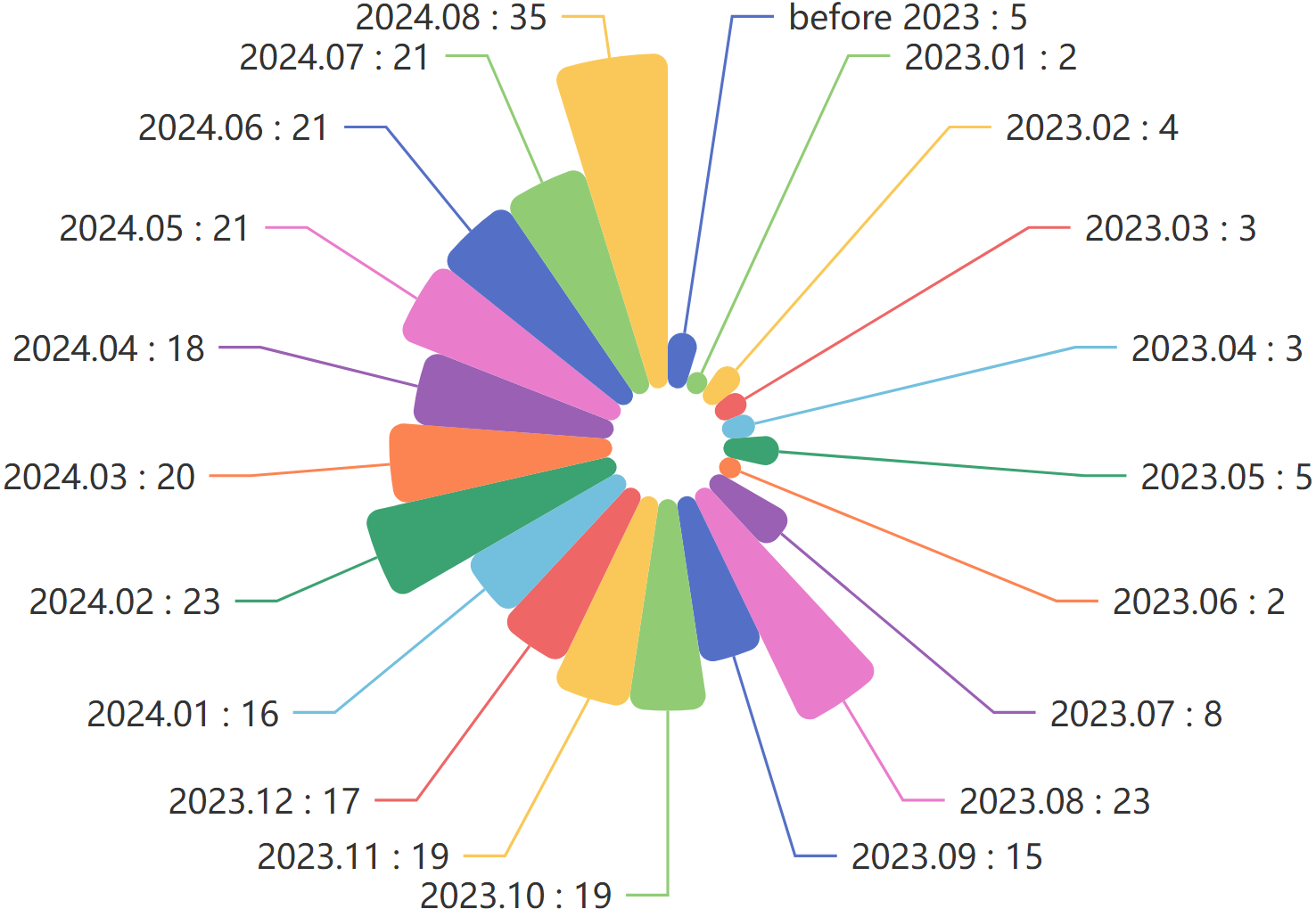

发布日期: 2024-05-06 (更新: 2024-12-04)

备注: We have updated the related papers up to Aug 31st, with 50+ new papers added

🔗 代码/项目: GITHUB

💡 一句话要点

系统性综述:探索大型语言模型在网络安全领域的应用与挑战

🎯 匹配领域: 支柱九:具身大模型 (Embodied Foundation Models)

关键词: 大型语言模型 网络安全 文献综述 威胁情报 漏洞检测

📋 核心要点

- 网络安全面临日益严峻的威胁,现有技术难以有效应对快速变化的网络攻击。

- 该研究旨在系统性地回顾LLMs在网络安全领域的应用,分析其潜力与局限性,为未来研究提供指导。

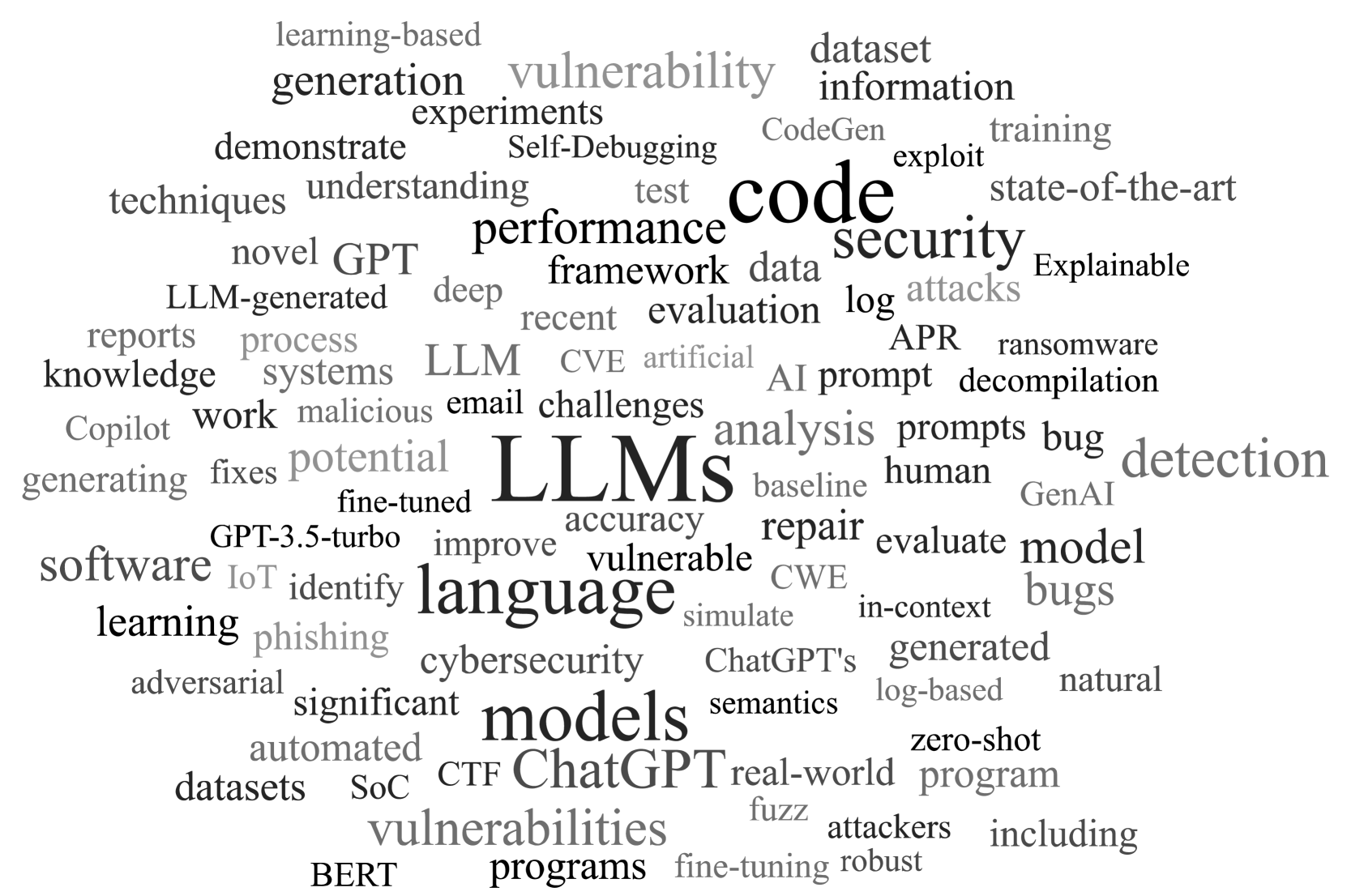

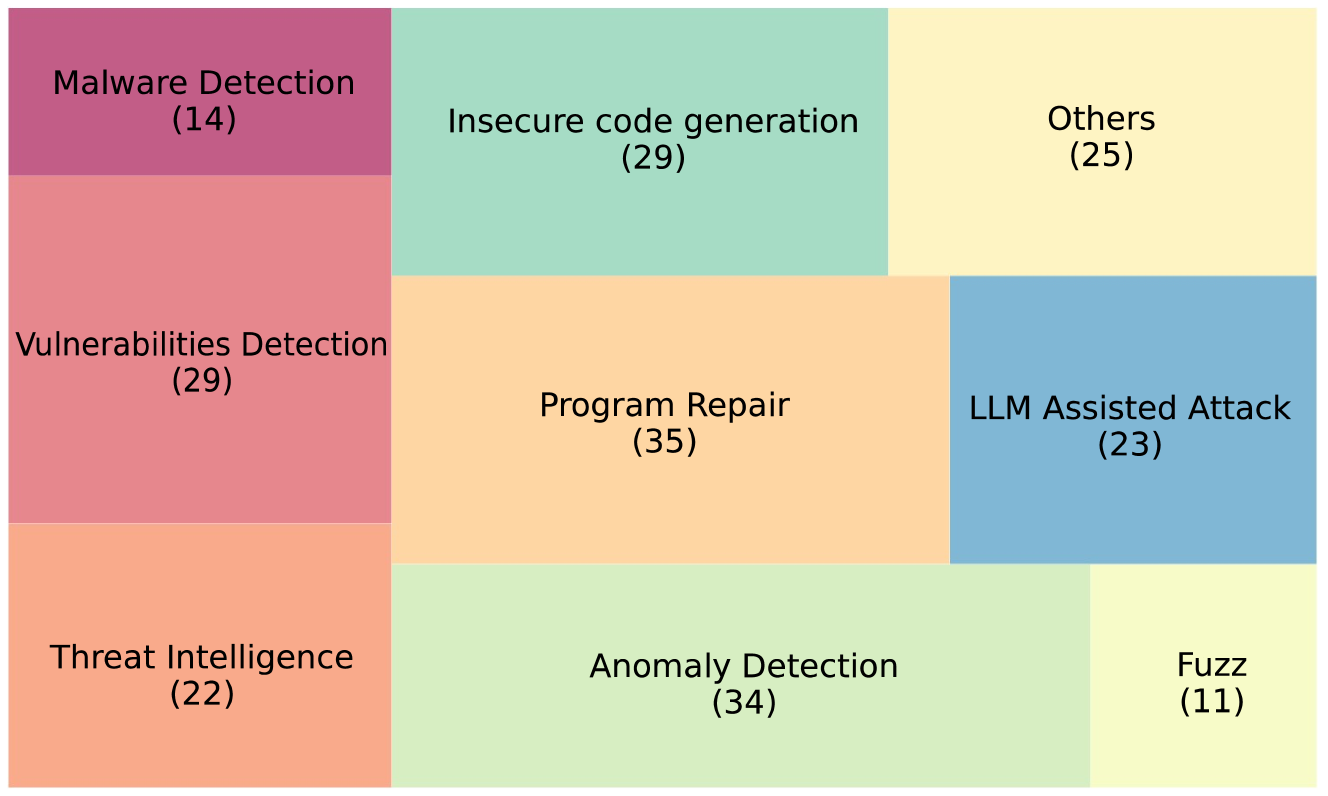

- 通过分析300多篇文献,涵盖25个LLMs和10多个下游任务,全面评估LLMs在网络安全中的应用。

📝 摘要(中文)

大型语言模型(LLMs)的快速发展为包括网络安全在内的各个领域开辟了新的途径。网络安全面临着不断演变的威胁,并需要创新技术。尽管初步探索了LLMs在网络安全中的应用,但缺乏对该研究领域的全面概述。本文通过提供系统的文献综述来弥补这一空白,涵盖了对300多项工作的分析,包括25个LLMs和10多个下游场景。我们的全面概述解决了三个关键研究问题:面向网络安全的LLMs的构建,LLMs在各种网络安全任务中的应用,以及该领域的挑战和进一步研究。本研究旨在阐明LLMs在增强网络安全实践方面的广泛潜力,并作为在该领域应用LLMs的宝贵资源。我们还维护并定期更新LLMs在网络安全方面的实用指南列表,网址为https://github.com/tmylla/Awesome-LLM4Cybersecurity。

🔬 方法详解

问题定义:当前网络安全领域面临着日益复杂的威胁形势,传统的安全方法在应对新型攻击时显得力不从心。现有的研究缺乏对大型语言模型(LLMs)在网络安全领域应用的系统性分析和总结,难以指导实际应用。

核心思路:该研究的核心思路是通过系统性的文献综述,全面梳理LLMs在网络安全领域的应用现状、挑战和未来发展方向。通过对大量相关文献的分析,总结出LLMs在不同网络安全任务中的应用模式,并识别出潜在的研究机会。

技术框架:该研究采用系统性文献综述的方法,主要包括以下几个阶段:1) 确定研究问题,包括LLMs在网络安全中的构建、应用和面临的挑战;2) 制定文献检索策略,选择合适的数据库和关键词;3) 文献筛选和评估,根据预定的标准选择相关性高的文献;4) 数据提取和综合,从选定的文献中提取关键信息,并进行分类和总结;5) 撰写综述报告,对研究结果进行分析和讨论。

关键创新:该研究的关键创新在于对LLMs在网络安全领域的应用进行了全面的、系统的梳理和总结,弥补了现有研究的不足。通过对大量文献的分析,识别出了LLMs在不同网络安全任务中的应用模式和潜在的研究机会,为未来的研究提供了重要的参考。

关键设计:该研究的关键设计在于其系统性的文献综述方法,包括明确的研究问题、全面的文献检索策略、严格的文献筛选标准和详细的数据提取过程。此外,该研究还维护了一个关于LLMs在网络安全方面应用的实用指南列表,为研究人员和从业人员提供了宝贵的资源。

🖼️ 关键图片

📊 实验亮点

该研究通过分析超过300篇文献,涵盖了25个不同的LLMs和10多个下游网络安全任务,全面展示了LLMs在网络安全领域的应用潜力。研究结果表明,LLMs在漏洞检测、恶意代码分析、威胁情报分析等方面具有显著优势,并为未来的研究方向提供了有价值的参考。

🎯 应用场景

该研究成果可应用于指导网络安全从业人员和研究人员更好地利用LLMs来增强网络安全防御能力,例如自动化漏洞检测、恶意代码分析、威胁情报分析和安全事件响应。此外,该综述还可以帮助企业和组织更好地了解LLMs在网络安全领域的应用前景,并制定相应的安全策略。

📄 摘要(原文)

The rapid development of large language models (LLMs) has opened new avenues across various fields, including cybersecurity, which faces an evolving threat landscape and demand for innovative technologies. Despite initial explorations into the application of LLMs in cybersecurity, there is a lack of a comprehensive overview of this research area. This paper addresses this gap by providing a systematic literature review, covering the analysis of over 300 works, encompassing 25 LLMs and more than 10 downstream scenarios. Our comprehensive overview addresses three key research questions: the construction of cybersecurity-oriented LLMs, the application of LLMs to various cybersecurity tasks, the challenges and further research in this area. This study aims to shed light on the extensive potential of LLMs in enhancing cybersecurity practices and serve as a valuable resource for applying LLMs in this field. We also maintain and regularly update a list of practical guides on LLMs for cybersecurity at https://github.com/tmylla/Awesome-LLM4Cybersecurity.